ISO/IEC 27001:2022

(Main)Information security, cybersecurity and privacy protection — Information security management systems — Requirements

Information security, cybersecurity and privacy protection — Information security management systems — Requirements

This document specifies the requirements for establishing, implementing, maintaining and continually improving an information security management system within the context of the organization. This document also includes requirements for the assessment and treatment of information security risks tailored to the needs of the organization. The requirements set out in this document are generic and are intended to be applicable to all organizations, regardless of type, size or nature. Excluding any of the requirements specified in Clauses 4 to 10 is not acceptable when an organization claims conformity to this document.

Sécurité de l'information, cybersécurité et protection de la vie privée — Systèmes de management de la sécurité de l'information — Exigences

Le présent document spécifie les exigences relatives à l'établissement, à la mise en œuvre, à la mise à jour et à l'amélioration continue d'un système de management de la sécurité de l'information dans le contexte d'une organisation. Le présent document comporte également des exigences sur l'appréciation et le traitement des risques de sécurité de l'information, adaptées aux besoins de l'organisation. Les exigences fixées dans le présent document sont génériques et prévues pour s'appliquer à toute organisation, quels que soient son type, sa taille et sa nature. Il n'est pas admis qu'une organisation s'affranchisse de l'une des exigences spécifiées aux Articles 4 à 10 lorsqu'elle revendique la conformité au présent document.

General Information

- Status

- Published

- Publication Date

- 24-Oct-2022

- Current Stage

- 6060 - International Standard published

- Start Date

- 25-Oct-2022

- Due Date

- 30-Nov-2023

- Completion Date

- 25-Oct-2022

Relations

- Effective Date

- 10-Feb-2026

- Effective Date

- 18-Nov-2023

- Effective Date

- 06-Jun-2022

Overview

ISO/IEC 27001:2022 - Information security, cybersecurity and privacy protection - Information security management systems - Requirements - defines the requirements for establishing, implementing, maintaining and continually improving an Information Security Management System (ISMS). The standard is generic and applicable to all organizations, regardless of type, size or nature, and requires organizations to assess and treat information security risks in a way that is tailored to their needs. The 2022 edition aligns the ISMS structure with the harmonized Annex SL high-level structure and with ISO/IEC 27002:2022 guidance.

Key topics and technical requirements

- Scope and context (Clause 4): Understand the organization, its internal and external context, interested parties, and determine the ISMS scope.

- Leadership and governance (Clause 5): Senior management commitment, information security policy, and defined roles, responsibilities and authorities.

- Planning (Clause 6): Requirements for addressing risks and opportunities, conducting information security risk assessments, and developing risk treatment plans and security objectives.

- Support (Clause 7): Resource allocation, competence, awareness, communication, and documented information controls.

- Operation (Clause 8): Operational planning and control, implementation of risk treatment measures, and execution of security controls.

- Performance evaluation (Clause 9): Monitoring, measurement, internal audit and management review to verify ISMS effectiveness.

- Improvement (Clause 10): Nonconformity handling, corrective actions and continual improvement of the ISMS.

- Annex A (normative): Reference control objectives and information security controls to guide risk treatment (see ISO/IEC 27002 for implementation guidance).

Important: Clauses 4–10 are mandatory for claims of conformity; organizations may not exclude these requirements.

Practical applications and who uses this standard

ISO/IEC 27001:2022 is used to:

- Build a risk-based ISMS that protects confidentiality, integrity and availability of information.

- Support cybersecurity and privacy protection programs by formalizing governance, controls and monitoring.

- Prepare for third-party certification or to demonstrate compliance to customers, regulators and partners.

- Integrate information security with other management systems (e.g., quality, continuity) using the Annex SL structure.

Typical users:

- CIOs, CISOs and IT/security teams

- Compliance and privacy officers

- Risk managers and internal auditors

- Managed security service providers and consultants

- Small-to-large organizations seeking formalized security controls or certification

Related standards (select)

- ISO/IEC 27000 - Overview and vocabulary for ISMS

- ISO/IEC 27002:2022 - Code of practice for information security controls (implementation guidance)

- Other ISO management system standards that use Annex SL (for integrated management systems)

Keywords: ISO/IEC 27001:2022, ISMS, information security, cybersecurity, privacy protection, risk assessment, Annex A controls, ISO/IEC 27002, certification.

ISO/IEC 27001:2022 - Information security, cybersecurity and privacy protection — Information security management systems — Requirements Released:25. 10. 2022

REDLINE ISO/IEC 27001:2022 - Information security, cybersecurity and privacy protection — Information security management systems — Requirements Released:25. 10. 2022

ISO/IEC 27001:2022 - Information security, cybersecurity and privacy protection — Information security management systems — Requirements Released:20. 12. 2022

REDLINE ISO/IEC 27001:2022 - Information security, cybersecurity and privacy protection — Information security management systems — Requirements Released:20. 12. 2022

REDLINE ISO/IEC 27001:2022 - Information security, cybersecurity and privacy protection — Information security management systems — Requirements Released:20. 12. 2022

Get Certified

Connect with accredited certification bodies for this standard

BSI Group

BSI (British Standards Institution) is the business standards company that helps organizations make excellence a habit.

Bureau Veritas

Bureau Veritas is a world leader in laboratory testing, inspection and certification services.

DNV

DNV is an independent assurance and risk management provider.

Sponsored listings

Frequently Asked Questions

ISO/IEC 27001:2022 is a standard published by the International Organization for Standardization (ISO). Its full title is "Information security, cybersecurity and privacy protection — Information security management systems — Requirements". This standard covers: This document specifies the requirements for establishing, implementing, maintaining and continually improving an information security management system within the context of the organization. This document also includes requirements for the assessment and treatment of information security risks tailored to the needs of the organization. The requirements set out in this document are generic and are intended to be applicable to all organizations, regardless of type, size or nature. Excluding any of the requirements specified in Clauses 4 to 10 is not acceptable when an organization claims conformity to this document.

This document specifies the requirements for establishing, implementing, maintaining and continually improving an information security management system within the context of the organization. This document also includes requirements for the assessment and treatment of information security risks tailored to the needs of the organization. The requirements set out in this document are generic and are intended to be applicable to all organizations, regardless of type, size or nature. Excluding any of the requirements specified in Clauses 4 to 10 is not acceptable when an organization claims conformity to this document.

ISO/IEC 27001:2022 is classified under the following ICS (International Classification for Standards) categories: 03.100.70 - Management systems; 35.030 - IT Security. The ICS classification helps identify the subject area and facilitates finding related standards.

ISO/IEC 27001:2022 has the following relationships with other standards: It is inter standard links to EN IEC 63208:2025, ISO/IEC 27001:2022/Amd 1:2024, ISO/IEC 27001:2013. Understanding these relationships helps ensure you are using the most current and applicable version of the standard.

ISO/IEC 27001:2022 is available in PDF format for immediate download after purchase. The document can be added to your cart and obtained through the secure checkout process. Digital delivery ensures instant access to the complete standard document.

Standards Content (Sample)

INTERNATIONAL ISO/IEC

STANDARD 27001

Third edition

2022-10

Information security, cybersecurity

and privacy protection — Information

security management systems —

Requirements

Sécurité de l'information, cybersécurité et protection de la vie

privée — Systèmes de management de la sécurité de l'information —

Exigences

Reference number

© ISO/IEC 2022

© ISO/IEC 2022

All rights reserved. Unless otherwise specified, or required in the context of its implementation, no part of this publication may

be reproduced or utilized otherwise in any form or by any means, electronic or mechanical, including photocopying, or posting on

the internet or an intranet, without prior written permission. Permission can be requested from either ISO at the address below

or ISO’s member body in the country of the requester.

ISO copyright office

CP 401 • Ch. de Blandonnet 8

CH-1214 Vernier, Geneva

Phone: +41 22 749 01 11

Email: copyright@iso.org

Website: www.iso.org

Published in Switzerland

ii

© ISO/IEC 2022 – All rights reserved

Contents Page

Foreword .iv

Introduction .v

1 S c op e . 1

2 Nor m at i ve r ef er enc e s . 1

3 Terms and definitions . 1

4 C ontext of the organization .1

4.1 U nderstanding the organization and its context . 1

4.2 U nderstanding the needs and expectations of interested parties . 1

4.3 D etermining the scope of the information security management system . 2

4.4 I nformation security management system . 2

5 L e ader s h ip . 2

5.1 L eadership and commitment . 2

5.2 Policy . 3

5.3 O rganizational roles, responsibilities and authorities . 3

6 Pl a n n i n g . 3

6.1 A ctions to address risks and opportunities . 3

6.1.1 G eneral . 3

6.1.2 I nformation security risk assessment . 4

6.1.3 Information security risk treatment . 4

6.2 I nformation security objectives and planning to achieve them . 5

7 S upp or t . 6

7.1 R e s ou r c e s . 6

7. 2 C omp e t enc e . 6

7.3 A wareness . 6

7.4 Communication . 6

7.5 Documented information . 6

7.5.1 G eneral . 6

7.5.2 C reating and updating . 7

7.5.3 Control of documented information . 7

8 O p er at ion . 7

8.1 O perational planning and control . 7

8.2 I nformation security risk assessment . 8

8.3 I nformation security risk treatment . 8

9 Per f or m a nc e ev a lu at ion .8

9.1 M onitoring, measurement, analysis and evaluation . . 8

9.2 I nternal audit . 8

9.2.1 General . 8

9.2.2 Internal audit programme . 9

9.3 M anagement review . 9

9.3.1 General . 9

9.3.2 Management review inputs . 9

9.3.3 Management review results . 9

10 I mpr ovement .10

10.1 C ontinual improvement . 10

10.2 N onconformity and corrective action . 10

Annex A (normative) Information security controls reference .11

Bibliography .19

iii

© ISO/IEC 2022 – All rights reserved

Foreword

ISO (the International Organization for Standardization) and IEC (the International Electrotechnical

Commission) form the specialized system for worldwide standardization. National bodies that are

members of ISO or IEC participate in the development of International Standards through technical

committees established by the respective organization to deal with particular fields of technical

activity. ISO and IEC technical committees collaborate in fields of mutual interest. Other international

organizations, governmental and non-governmental, in liaison with ISO and IEC, also take part in the

work.

The procedures used to develop this document and those intended for its further maintenance

are described in the ISO/IEC Directives, Part 1. In particular, the different approval criteria

needed for the different types of document should be noted. This document was drafted in

accordance with the editorial rules of the ISO/IEC Directives, Part 2 (see www.iso.org/directives or

www.iec.ch/members_experts/refdocs).

Attention is drawn to the possibility that some of the elements of this document may be the subject

of patent rights. ISO and IEC shall not be held responsible for identifying any or all such patent

rights. Details of any patent rights identified during the development of the document will be in the

Introduction and/or on the ISO list of patent declarations received (see www.iso.org/patents) or the IEC

list of patent declarations received (see https://patents.iec.ch).

Any trade name used in this document is information given for the convenience of users and does not

constitute an endorsement.

For an explanation of the voluntary nature of standards, the meaning of ISO specific terms and

expressions related to conformity assessment, as well as information about ISO's adherence to

the World Trade Organization (WTO) principles in the Technical Barriers to Trade (TBT) see

www.iso.org/iso/foreword.html. In the IEC, see www.iec.ch/understanding-standards.

This document was prepared by Joint Technical Committee ISO/IEC JTC 1, Information Technology,

Subcommittee SC 27, Information security, cybersecurity and privacy protection.

This third edition cancels and replaces the second edition (ISO/IEC 27001:2013), which has been

technically revised. It also incorporates the Technical Corrigenda ISO/IEC 27001:2013/Cor 1:2014 and

ISO/IEC 27001:2013/Cor 2:2015.

The main changes are as follows:

— the text has been aligned with the harmonized structure for management system standards

and ISO/IEC 27002:2022.

Any feedback or questions on this document should be directed to the user’s national standards

body. A complete listing of these bodies can be found at www.iso.org/members.html and

www.iec.ch/national-committees.

iv

© ISO/IEC 2022 – All rights reserved

Introduction

0.1 General

This document has been prepared to provide requirements for establishing, implementing, maintaining

and continually improving an information security management system. The adoption of an

information security management system is a strategic decision for an organization. The establishment

and implementation of an organization’s information security management system is influenced by the

organization’s needs and objectives, security requirements, the organizational processes used and the

size and structure of the organization. All of these influencing factors are expected to change over time.

The information security management system preserves the confidentiality, integrity and availability

of information by applying a risk management process and gives confidence to interested parties that

risks are adequately managed.

It is important that the information security management system is part of and integrated with the

organization’s processes and overall management structure and that information security is considered

in the design of processes, information systems, and controls. It is expected that an information security

management system implementation will be scaled in accordance with the needs of the organization.

This document can be used by internal and external parties to assess the organization's ability to meet

the organization’s own information security requirements.

The order in which requirements are presented in this document does not reflect their importance

or imply the order in which they are to be implemented. The list items are enumerated for reference

purpose only.

ISO/IEC 27000 describes the overview and the vocabulary of information security management

systems, referencing the information security management system family of standards (including

[2] [3] [4]

ISO/IEC 27003 , ISO/IEC 27004 and ISO/IEC 27005 ), with related terms and definitions.

0.2 Compatibility with other management system standards

This document applies the high-level structure, identical sub-clause titles, identical text, common terms,

and core definitions defined in Annex SL of ISO/IEC Directives, Part 1, Consolidated ISO Supplement,

and therefore maintains compatibility with other management system standards that have adopted the

Annex SL.

This common approach defined in the Annex SL will be useful for those organizations that choose to

operate a single management system that meets the requirements of two or more management system

standards.

v

© ISO/IEC 2022 – All rights reserved

INTERNATIONAL STANDARD ISO/IEC 27001:2022(E)

Information security, cybersecurity and privacy

protection — Information security management systems

— Requirements

1 S cope

This document specifies the requirements for establishing, implementing, maintaining and continually

improving an information security management system within the context of the organization. This

document also includes requirements for the assessment and treatment of information security risks

tailored to the needs of the organization. The requirements set out in this document are generic and are

intended to be applicable to all organizations, regardless of type, size or nature. Excluding any of the

requirements specified in Clauses 4 to 10 is not acceptable when an organization claims conformity to

this document.

2 Normat ive references

The following documents are referred to in the text in such a way that some or all of their content

constitutes requirements of this document. For dated references, only the edition cited applies. For

undated references, the latest edition of the referenced document (including any amendments) applies.

ISO/IEC 27000, Information technology — Security techniques — Information security management

systems — Overview and vocabulary

3 Terms and definitions

For the purposes of this document, the terms and definitions given in ISO/IEC 27000 apply.

ISO and IEC maintain terminology databases for use in standardization at the following addresses:

— ISO Online browsing platform: available at https:// www .iso .org/ obp

— IEC Electropedia: available at https:// www .electropedia .org/

4 C ontext of the organization

4.1 Understanding the or ganization and its context

The organization shall determine external and internal issues that are relevant to its purpose and that

affect its ability to achieve the intended outcome(s) of its information security management system.

NOTE Determining these issues refers to establishing the external and internal context of the organization

[5]

considered in Clause 5.4.1 of ISO 31000:2018 .

4.2 Understanding the needs and e xpectations of interested parties

The organization shall determine:

a) interested parties that are relevant to the information security management system;

b) the relevant requirements of these interested parties;

c) which of these requirements will be addressed through the information security management

system.

© ISO/IEC 2022 – All rights reserved

NOTE The requirements of interested parties can include legal and regulatory requirements and contractual

obligations.

4.3 Det ermining the scope of the information security management system

The organization shall determine the boundaries and applicability of the information security

management system to establish its scope.

When determining this scope, the organization shall consider:

a) the external and internal issues referred to in 4.1;

b) the requirements referred to in 4.2;

c) interfaces and dependencies between activities performed by the organization, and those that are

performed by other organizations.

The scope shall be available as documented information.

4.4 Information secur ity management system

The organization shall establish, implement, maintain and continually improve an information security

management system, including the processes needed and their interactions, in accordance with the

requirements of this document.

5 Leadership

5.1 Leadership and c ommitment

Top management shall demonstrate leadership and commitment with respect to the information

security management system by:

a) ensuring the information security policy and the information security objectives are established

and are compatible with the strategic direction of the organization;

b) ensuring the integration of the information security management system requirements into the

organization’s processes;

c) ensuring that the resources needed for the information security management system are available;

d) communicating the importance of effective information security management and of conforming

to the information security management system requirements;

e) ensuring that the information security management system achieves its intended outcome(s);

f) directing and supporting persons to contribute to the effectiveness of the information security

management system;

g) promoting continual improvement; and

h) supporting other relevant management roles to demonstrate their leadership as it applies to their

areas of responsibility.

NOTE Reference to “business” in this document can be interpreted broadly to mean those activities that are

core to the purposes of the organization’s existence.

© ISO/IEC 2022 – All rights reserved

5.2 Policy

Top management shall establish an information security policy that:

a) is appropriate to the purpose of the organization;

b) includes information security objectives (see 6.2) or provides the framework for setting information

security objectives;

c) includes a commitment to satisfy applicable requirements related to information security;

d) includes a commitment to continual improvement of the information security management system.

The information security policy shall:

e) be available as documented information;

f) be communicated within the organization;

g) be available to interested parties, as appropriate.

5.3 Or ganizational roles, responsibilities and authorities

Top management shall ensure that the responsibilities and authorities for roles relevant to information

security are assigned and communicated within the organization.

Top management shall assign the responsibility and authority for:

a) ensuring that the information security management system conforms to the requirements of this

document;

b) reporting on the performance of the information security management system to top management.

NOTE Top management can also assign responsibilities and authorities for reporting performance of the

information security management system within the organization.

6 Planning

6.1 A ctions to address risks and opportunities

6.1.1 General

When planning for the information security management system, the organization shall consider

the issues referred to in 4.1 and the requirements referred to in 4.2 and determine the risks and

opportunities that need to be addressed to:

a) ensure the information security management system can achieve its intended outcome(s);

b) prevent, or reduce, undesired effects;

c) achieve continual improvement.

The organization shall plan:

d) actions to address these risks and opportunities; and

e) how to

1) integrate and implement the actions into its information security management system

processes; and

2) evaluate the effectiveness of these actions.

© ISO/IEC 2022 – All rights reserved

6.1.2 Information security risk assessment

The organization shall define and apply an information security risk assessment process that:

a) establishes and maintains information security risk criteria that include:

1) the risk acceptance criteria; and

2) criteria for performing information security risk assessments;

b) ensures that repeated information security risk assessments produce consistent, valid and

comparable results;

c) identifies the information security risks:

1) apply the information security risk assessment process to identify risks associated with

the loss of confidentiality, integrity and availability for information within the scope of the

information security management system; and

2) identify the risk owners;

d) analyses the information security risks:

1) assess the potential consequences that would result if the risks identified in 6.1.2 c) 1) were to

materialize;

2) assess the realistic likelihood of the occurrence of the risks identified in 6.1.2 c) 1); and

3) determine the levels of risk;

e) evaluates the information security risks:

1) compare the results of risk analysis with the risk criteria established in 6.1.2 a); and

2) prioritize the analysed risks for risk treatment.

The organization shall retain documented information about the information security risk assessment

process.

6.1.3 Information security risk treatment

The organization shall define and apply an information security risk treatment process to:

a) select appropriate information security risk treatment options, taking account of the risk

assessment results;

b) determine all controls that are necessary to implement the information security risk treatment

option(s) chosen;

NOTE 1 Organizations can design controls as required, or identify them from any source.

c) compare the controls determined in 6.1.3 b) above with those in Annex A and verify that no

necessary controls have been omitted;

NOTE 2 Annex A contains a list of possible information security controls. Users of this document are

directed to Annex A to ensure that no necessary information security controls are overlooked.

NOTE 3 The information security controls listed in Annex A are not exhaustive and additional information

security controls can be included if needed.

d) produce a Statement of Applicability that contains:

— the necessary controls (see 6.1.3 b) and c));

© ISO/IEC 2022 – All rights reserved

— justification for their inclusion;

— whether the necessary controls are implemented or not; and

— the justification for excluding any of the Annex A controls.

e) formulate an information security risk treatment plan; and

f) obtain risk owners’ approval of the information security risk treatment plan and acceptance of the

residual information security risks.

The organization shall retain documented information about the information security risk treatment

process.

NOTE 4 The information security risk assessment and treatment process in this document aligns with the

[5]

principles and generic guidelines provided in ISO 31000 .

6.2 Information secur ity objectives and planning to achieve them

The organization shall establish information security objectives at relevant functions and levels.

The information security objectives shall:

a) be consistent with the information security policy;

b) be measurable (if practicable);

c) take into account applicable information security requirements, and results from risk assessment

and risk treatment;

d) be monitored;

e) be communicated;

f) be updated as appropriate;

g) be available as documented information.

The organization shall retain documented information on the information security objectives.

When planning how to achieve its information security objectives, the organization shall determine:

h) what will be done;

i) what resources will be required;

j) who will be responsible;

k) when it will be completed; and

l) how the results will be evaluated.

6.3 Planning of changes

When the organization determines the need for changes to the information security management

system, the changes shall be carried out in a planned manner.

© ISO/IEC 2022 – All rights reserved

7 Support

7.1 Resources

The organization shall determine and provide the resources needed for the establishment,

implementation, maintenance and continual improvement of the information security management

system.

7.2 Competence

The organization shall:

a) determine the necessary competence of person(s) doing work under its control that affects its

information security performance;

b) ensure that these persons are competent on the basis of appropriate education, training, or

experience;

c) where applicable, take actions to acquire the necessary competence, and evaluate the effectiveness

of the actions taken; and

d) retain appropriate documented information as evidence of competence.

NOTE Applicable actions can include, for example: the provision of training to, the mentoring of, or the re-

assignment of current employees; or the hiring or contracting of competent persons.

7.3 Awareness

Persons doing work under the organization’s control shall be aware of:

a) the information security policy;

b) their contribution to the effectiveness of the information security management system, including

the benefits of improved information security performance; and

c) the implications of not conforming with the information security management system

requirements.

7.4 Communication

The organization shall determine the need for internal and external communications relevant to the

information security manage

...

INTERNATIONAL ISO/IEC

STANDARD 27001

Redline version

compares Third edition to

Second edition

Information security, cybersecurity

and privacy protection — Information

security management systems —

Requirements

Sécurité de l'information, cybersécurité et protection de la vie

privée — Systèmes de management de la sécurité de l'information —

Exigences

Reference number

ISO/IEC 27001:r edline:2022(E)

© ISO/IEC 2022

ISO/IEC 27001:redline:2022(E)

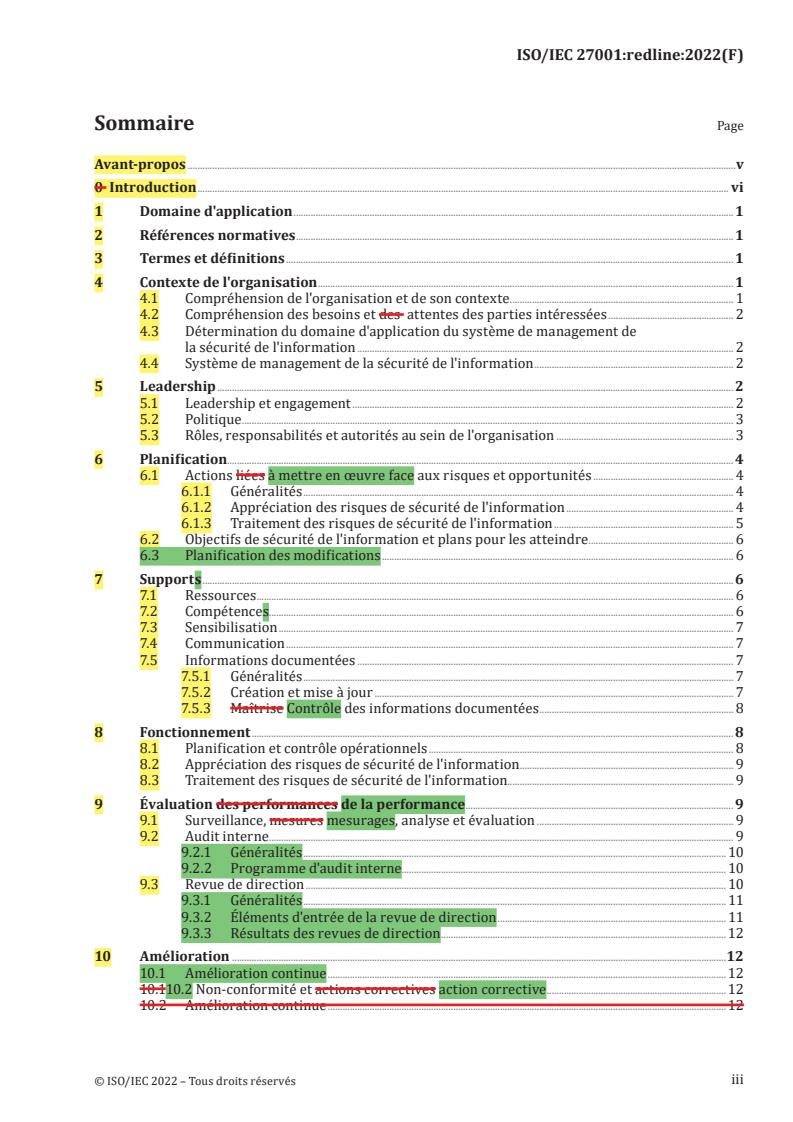

IMPORTANT — PLEASE NOTE

This is a provisional mark-up copy and uses the following colour coding:

Text example 1 — indicates added text (in green)

— indicates removed text (in red)

Text example 2

— indicates added graphic figure

— indicates removed graphic figure

1.x . — Heading numbers containg modifications are highlighted in yellow in

the Table of Contents

All changes in this document have yet to reach concensus by vote and as such should only

be used internally for review purposes.

DISCLAIMER

This Redline version is not an official IEC Standard and is intended only to provide the

user with an indication of what changes have been made to the previous version. Only the

current version of the standard is to be considered the official document.

This Redline version provides you with a quick and easy way to compare all the changes

between this standard and its previous edition. A vertical bar appears in the margin

wherever a change has been made. Additions and deletions are displayed in red, with

deletions being struck through.

© ISO/IEC 2022

All rights reserved. Unless otherwise specified, or required in the context of its implementation, no part of this publication may

be reproduced or utilized otherwise in any form or by any means, electronic or mechanical, including photocopying, or posting on

the internet or an intranet, without prior written permission. Permission can be requested from either ISO at the address below

or ISO’s member body in the country of the requester.

ISO copyright office

CP 401 • Ch. de Blandonnet 8

CH-1214 Vernier, Geneva

Phone: +41 22 749 01 11

Email: copyright@iso.org

Website: www.iso.org

Published in Switzerland

ii

© ISO/IEC 2022 – All rights reserved

ISO/IEC 27001:redline:2022(E)

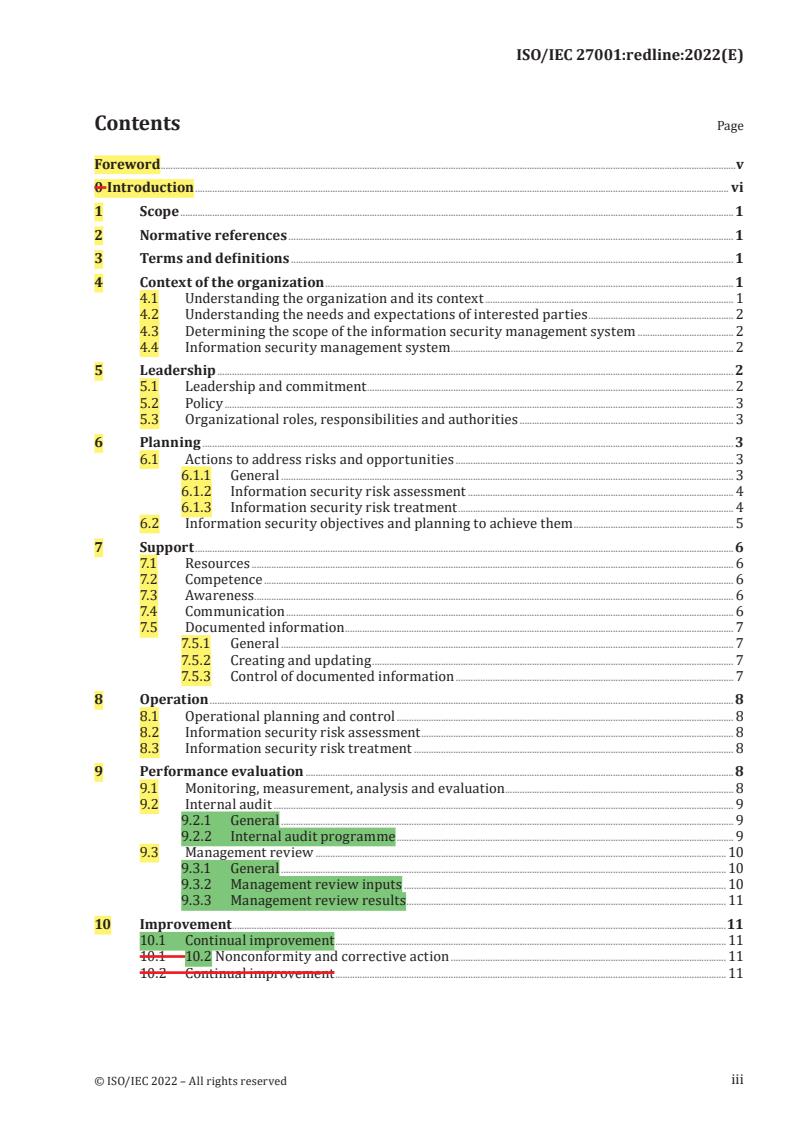

Contents Page

Foreword .v

0 Introduction . vi

1 Scope . 1

2 Normative references . 1

3 Terms and definitions . 1

4 Context of the organization .1

4.1 Understanding the organization and its context . 1

4.2 Understanding the needs and expectations of interested parties . 2

4.3 Determining the scope of the information security management system . 2

4.4 Information security management system . 2

5 Leadership . 2

5.1 Leadership and commitment . 2

5.2 Policy . 3

5.3 Organizational roles, responsibilities and authorities . 3

6 Planning . 3

6.1 Actions to address risks and opportunities . 3

6.1.1 General . 3

6.1.2 Information security risk assessment . 4

6.1.3 Information security risk treatment . 4

6.2 Information security objectives and planning to achieve them . 5

7 Support . 6

7.1 Resources . 6

7.2 Competence . 6

7.3 Awareness . 6

7.4 Communication . 6

7.5 Documented information . 7

7.5.1 General . 7

7.5.2 Creating and updating . 7

7.5.3 Control of documented information . 7

8 Operation . 8

8.1 Operational planning and control . 8

8.2 Information security risk assessment . 8

8.3 Information security risk treatment . 8

9 Performance evaluation .8

9.1 Monitoring, measurement, analysis and evaluation . . 8

9.2 Internal audit . 9

9.2.1 General . 9

9.2.2 Internal audit programme . 9

9.3 Management review . 10

9.3.1 General . 10

9.3.2 Management review inputs . 10

9.3.3 Management review results . 11

10 Improvement .11

10.1 C ont i nu a l i mpr ovement . 11

10.1 10.2 Nonconformity and corrective action . 11

10.2 Continual improvement . 11

iii

© ISO/IEC 2022 – All rights reserved

ISO/IEC 27001:redline:2022(E)

Annex A (normative) Reference control objectives and controls Information security

controls reference .12

Bibliography .28

iv

© ISO/IEC 2022 – All rights reserved

ISO/IEC 27001:redline:2022(E)

Foreword

ISO (the International Organization for Standardization) and IEC (the International Electrotechnical

Commission) form the specialized system for worldwide standardization. National bodies that are

members of ISO or IEC participate in the development of International Standards through technical

committees established by the respective organization to deal with particular fields of technical

activity. ISO and IEC technical committees collaborate in fields of mutual interest. Other international

organizations, governmental and non-governmental, in liaison with ISO and IEC, also take part in the

work. In the field of information technology, ISO and IEC have established a joint technical committee,

ISO/IEC JTC 1.

International Standards areThe procedures used to develop this document and those intended for its

further maintenance are described in the ISO/IEC Directives, Part 1. In particular, the different approval

criteria needed for the different types of document should be noted. This document was drafted in

accordance with the rules given ineditorial rules of the ISO/IEC Directives, Part 2 (see www .iso .org/

directives or www .iec .ch/ members _experts/ refdocs).

The main task of the joint technical committee is to prepare International Standards. Draft International

Standards adopted by the joint technical committee are circulated to national bodies for voting.

Publication as an International Standard requires approval by at least 75 % of the national bodies

casting a vote.

Attention is drawn to the possibility that some of the elements of this document may be the subject

of patent rights. ISO and IEC shall not be held responsible for identifying any or all such patent

rights. Details of any patent rights identified during the development of the document will be in the

Introduction and/or on the ISO list of patent declarations received (see www .iso .org/ patents) or the IEC

list of patent declarations received (see https:// patents .iec .ch).

Any trade name used in this document is information given for the convenience of users and does not

constitute an endorsement.

For an explanation of the voluntary nature of standards, the meaning of ISO specific terms and

expressions related to conformity assessment, as well as information about ISO's adherence to the

World Trade Organization (WTO) principles in the Technical Barriers to Trade (TBT) see www .iso .org/

iso/ foreword .html. In the IEC, see www .iec .ch/ understanding -standards.

ISO/IEC 27001This document was prepared by Joint Technical Committee ISO/IEC JTC 1, Information

Technology, Subcommittee SC 27, IT Security techniquesInformation security, cybersecurity and privacy

protection.

This secondthird edition cancels and replaces the firstsecond edition (ISO/IEC 27001:20052013), which

has been technically revised. It also incorporates the Technical Corrigenda ISO/IEC 27001:2013/Cor 1:2014

and ISO/IEC 27001:2013/Cor 2:2015.

The main changes are as follows:

— the text has been aligned with the harmonized structure for management system standards and

ISO/IEC 27002:2022.

Any feedback or questions on this document should be directed to the user’s national standards body. A

complete listing of these bodies can be found at www .iso .org/ members .html and www .iec .ch/ national

-committees.

v

© ISO/IEC 2022 – All rights reserved

ISO/IEC 27001:redline:2022(E)

INTERNATIONAL STANDARD ISO/IEC 27001:redline:2022(E)

0 Introduction

0.1 General

This International Standarddocument has been prepared to provide requirements for establishing,

implementing, maintaining and continually improving an information security management system.

The adoption of an information security management system is a strategic decision for an organization.

The establishment and implementation of an organization’s information security management system

is influenced by the organization’s needs and objectives, security requirements, the organizational

processes used and the size and structure of the organization. All of these influencing factors are

expected to change over time.

The information security management system preserves the confidentiality, integrity and availability

of information by applying a risk management process and gives confidence to interested parties that

risks are adequately managed.

It is important that the information security management system is part of and integrated with the

organization’s processes and overall management structure and that information security is considered

in the design of processes, information systems, and controls. It is expected that an information security

management system implementation will be scaled in accordance with the needs of the organization.

This International Standarddocument can be used by internal and external parties to assess the

organization's ability to meet the organization’s own information security requirements.

The order in which requirements are presented in this International Standarddocument does not reflect

their importance or imply the order in which they are to be implemented. The list items are enumerated

for reference purpose only.

ISO/IEC 27000 describes the overview and the vocabulary of information security management

systems, referencing the information security management system family of standards (including

[2] [3] [4]

ISO/IEC 27003 , ISO/IEC 27004 and ISO/IEC 27005 ), with related terms and definitions.

0.2 Compatibility with other management system standards

This International Standarddocument applies the high-level structure, identical sub-clause titles,

identical text, common terms, and core definitions defined in Annex SL of ISO/IEC Directives, Part 1,

Consolidated ISO Supplement, and therefore maintains compatibility with other management system

standards that have adopted the Annex SL.

This common approach defined in the Annex SL will be useful for those organizations that choose to

operate a single management system that meets the requirements of two or more management system

standards.

vi

© ISO/IEC 2022 – All rights reserved

ISO/IEC 27001:redline:2022(E)

INTERNATIONAL STANDARD ISO/IEC 27001:redline:2022(E)

Information security, cybersecurity and privacy

protection — Information security management systems

— Requirements

1 Scope

This International Standarddocument specifies the requirements for establishing, implementing,

maintaining and continually improving an information security management system within the

context of the organization. This International Standarddocument also includes requirements for

the assessment and treatment of information security risks tailored to the needs of the organization.

The requirements set out in this International Standarddocument are generic and are intended to be

applicable to all organizations, regardless of type, size or nature. Excluding any of the requirements

specified in Clauses 4 to 10 is not acceptable when an organization claims conformity to this

International Standarddocument.

2 Normative references

The following documents, in whole or in part, are normatively referenced in this document and are

indispensable for its application are referred to in the text in such a way that some or all of their content

constitutes requirements of this document. For dated references, only the edition cited applies. For

undated references, the latest edition of the referenced document (including any amendments) applies.

ISO/IEC 27000, Information technology — Security techniques — Information security management

systems — Overview and vocabulary

3 Terms and definitions

For the purposes of this document, the terms and definitions given in ISO/IEC 27000 apply.

ISO and IEC maintain terminology databases for use in standardization at the following addresses:

— ISO Online browsing platform: available at https:// www .iso .org/ obp

— IEC Electropedia: available at https:// www .electropedia .org/

4 Context of the organization

4.1 Understanding the organization and its context

The organization shall determine external and internal issues that are relevant to its purpose and that

affect its ability to achieve the intended outcome(s) of its information security management system.

NOTE Determining these issues refers to establishing the external and internal context of the organization

[5]

considered in Clause 5.4.1 of ISO 31000:2018 .

© ISO/IEC 2022 – All rights reserved

ISO/IEC 27001:redline:2022(E)

4.2 Understanding the needs and expectations of interested parties

The organization shall determine:

a) interested parties that are relevant to the information security management system; and

b) the relevant requirements of these interested parties relevant to information security.;

c) which of these requirements will be addressed through the information security management

system.

NOTE The requirements of interested parties can include legal and regulatory requirements and contractual

obligations.

4.3 Determining the scope of the information security management system

The organization shall determine the boundaries and applicability of the information security

management system to establish its scope.

When determining this scope, the organization shall consider:

a) the external and internal issues referred to in 4.1;

b) the requirements referred to in 4.2; and

c) interfaces and dependencies between activities performed by the organization, and those that are

performed by other organizations.

The scope shall be available as documented information.

4.4 Information security management system

The organization shall establish, implement, maintain and continually improve an information security

management system, including the processes needed and their interactions, in accordance with the

requirements of this International Standarddocument.

5 Leadership

5.1 Leadership and commitment

Top management shall demonstrate leadership and commitment with respect to the information

security management system by:

a) ensuring the information security policy and the information security objectives are established

and are compatible with the strategic direction of the organization;

b) ensuring the integration of the information security management system requirements into the

organization’s processes;

c) ensuring that the resources needed for the information security management system are available;

d) communicating the importance of effective information security management and of conforming

to the information security management system requirements;

e) ensuring that the information security management system achieves its intended outcome(s);

f) directing and supporting persons to contribute to the effectiveness of the information security

management system;

© ISO/IEC 2022 – All rights reserved

ISO/IEC 27001:redline:2022(E)

g) promoting continual improvement; and

h) supporting other relevant management roles to demonstrate their leadership as it applies to their

areas of responsibility.

NOTE Reference to “business” in this document can be interpreted broadly to mean those activities that are

core to the purposes of the organization’s existence.

5.2 Policy

Top management shall establish an information security policy that:

a) is appropriate to the purpose of the organization;

b) includes information security objectives (see 6.2) or provides the framework for setting information

security objectives;

c) includes a commitment to satisfy applicable requirements related to information security; and

d) includes a commitment to continual improvement of the information security management system.

The information security policy shall:

e) be available as documented information;

f) be communicated within the organization; and

g) be available to interested parties, as appropriate.

5.3 Organizational roles, responsibilities and authorities

Top management shall ensure that the responsibilities and authorities for roles relevant to information

security are assigned and communicated within the organization.

Top management shall assign the responsibility and authority for:

a) ensuring that the information security management system conforms to the requirements of this

International Standard; anddocument;

b) reporting on the performance of the information security management system to top management.

NOTE Top management can also assign responsibilities and authorities for reporting performance of the

information security management system within the organization.

6 Planning

6.1 Actions to address risks and opportunities

6.1.1 General

When planning for the information security management system, the organization shall consider

the issues referred to in 4.1 and the requirements referred to in 4.2 and determine the risks and

opportunities that need to be addressed to:

a) ensure the information security management system can achieve its intended outcome(s);

b) prevent, or reduce, undesired effects; and

c) achieve continual improvement.

© ISO/IEC 2022 – All rights reserved

ISO/IEC 27001:redline:2022(E)

The organization shall plan:

d) actions to address these risks and opportunities; and

e) how to

1) integrate and implement the actions into its information security management system

processes; and

2) evaluate the effectiveness of these actions.

6.1.2 Information security risk assessment

The organization shall define and apply an information security risk assessment process that:

a) establishes and maintains information security risk criteria that include:

1) the risk acceptance criteria; and

2) criteria for performing information security risk assessments;

b) ensures that repeated information security risk assessments produce consistent, valid and

comparable results;

c) identifies the information security risks:

1) apply the information security risk assessment process to identify risks associated with

the loss of confidentiality, integrity and availability for information within the scope of the

information security management system; and

2) identify the risk owners;

d) analyses the information security risks:

1) assess the potential consequences that would result if the risks identified in 6.1.2 c) 1) were to

materialize;

2) assess the realistic likelihood of the occurrence of the risks identified in 6.1.2 c) 1); and

3) determine the levels of risk;

e) evaluates the information security risks:

1) compare the results of risk analysis with the risk criteria established in 6.1.2 a); and

2) prioritize the analysed risks for risk treatment.

The organization shall retain documented information about the information security risk assessment

process.

6.1.3 Information security risk treatment

The organization shall define and apply an information security risk treatment process to:

a) select appropriate information security risk treatment options, taking account of the risk

assessment results;

b) determine all controls that are necessary to implement the information security risk treatment

option(s) chosen;

NOTE 1 Organizations can design controls as required, or identify them from any source.

© ISO/IEC 2022 – All rights reserved

ISO/IEC 27001:redline:2022(E)

c) compare the controls determined in 6.1.3 b) above with those in Annex A and verify that no

necessary controls have been omitted;

NOTE 1 2 Annex A contains a comprehensive list of control objectives andpossible information security

controls. Users of this International Standarddocument are directed to Annex A to ensure that no necessary

information security controls are overlooked.

NOTE 2 3 Control objectives are implicitly included in the controls chosen. The control objectives andThe

information security controls listed in Annex A are not exhaustive and additional control objectives and

controls may beinformation security controls can be included if needed.

d) produce a Statement of Applicability that contains the necessary controls (see 6.1.3 b) and c)) and

justification for inclusions, whether they are implemented or not, and the justification for exclusions

of controls from Annex A;:

— the necessary controls (see 6.1.3 b) and c));

— justification for their inclusion;

— whether the necessary controls are implemented or not; and

— the justification for excluding any of the Annex A controls.

e) formulate an information security risk treatment plan; and

f) obtain risk owners’ approval of the information security risk treatment plan and acceptance of the

residual information security risks.

The organization shall retain documented information about the information security risk treatment

process.

NOTE 4 The information security risk assessment and treatment process in this International

[5]

Standarddocument aligns with the principles and generic guidelines provided in ISO 31000 .

6.2 Information security objectives and planning to achieve them

The organization shall establish information security objectives at relevant functions and levels.

The information security objectives shall:

a) be consistent with the information security policy;

b) be measurable (if practicable);

c) take into account applicable information security requirements, and results from risk assessment

and risk treatment;

d) be communicatedmonitored; and

e) be updated as appropriate.be communicated;

f) be updated as appropriate;

g) be available as documented information.

The organization shall retain documented information on the information security objectives.

When planning how to achieve its information security objectives, the organization shall determine:

f h) what will be done;

g i) what resources will be required;

© ISO/IEC 2022 – All rights reserved

ISO/IEC 27001:redline:2022(E)

h j) who will be responsible;

i k) when it will be completed; and

j l) how the results will be evaluated.

6.3 Planning of changes

When the organization determines the need for changes to the information security management

system, the changes shall be carried out in a planned manner.

7 Support

7.1 Resources

The organization shall determine and provide the resources needed for the establishment,

implementation, maintenance and continual improvement of the information security management

system.

7.2 Competence

The organization shall:

a) determine the necessary competence of person(s) doing work under its control that affects its

information security performance;

b) ensure that these persons are competent on the basis of appropriate education, training, or

experience;

c) where applicable, take actions to acquire the necessary competence, and evaluate the effectiveness

of the actions taken; and

d) retain appropriate documented information as evidence of competence.

NOTE Applicable actions can include, for example: the provision of training to, the mentoring of, or the re-

assignment of current employees; or the hiring or contracting of competent persons.

7.3 Awareness

Persons doing work under the organization’s control shall be aware of:

a) the information security policy;

b) their contribution to the effectiveness of the information security management system, including

the benefits of improved information security performance; and

c) the implications of not conforming with the information security management system

requirements.

7.4 Communication

The organization shall determine the need for internal and external communications relevant to the

information security management system including:

a) on what to communicate;

b) when to communicate;

c) with whom to communicate;

© ISO/IEC 2022 – All rights reserved

ISO/IEC 27001:redline:2022(E)

d) who shall communicate; and how to communicate.

e) the processes by which communication shall be effected.

7.5 Documented information

7.5.1 General

The organization’s information security management system shall include:

a) documented information required by this International Standarddocument; and

b) documented information determined by the organization as being necessary for the effectiveness

of the information security management system.

NOTE The extent of documented information for an information security management system can differ

from one organization to another due to:

1) the size of organization and its type of activities, processes, products and services;

2) the complexity of processes and their interactions; and

3) the competence of persons.

7.5.2 Creating and updating

When creating and updating documented information the organization shall ensure appropriate:

a) identification and description (e.g. a title, date, author, or reference number);

b) format (e.g. language, software version, graphics) and media (e.g. paper, electronic); and

c) review and approval for suitability and adequacy.

7.5.3 Control of documented information

Documented information required by the information security management system and by this

International Standarddocument shall be controlled to ensure:

a) it is available and suitable for use, where and when it is needed; and

b) it is adequately protected (e.g. from loss of confidentiality, improper use, or loss of integrity).

For the control of documented information, the organization shall address the following activities, as

applicable:

c) distribution, access, retrieval and use;

d) storage and preservation, including the preservation of legibility;

e) control of changes (e.g. version control); and

f) retention and disposition.

Documented information of external origin, determined by the organization to be necessary for

the planning and operation of the information security management system, shall be identified as

appropriate, and controlled.

NOTE Access impliescan imply a decision regarding the permission to view the documented information

only, or the permission and authority to view and change the documented information, etc.

© ISO/IEC 2022 – All rights reserved

ISO/IEC 27001:redline:2022(E)

8 Operation

8.1 Operational planning and control

The organization shall plan, implement and control the processes needed to meet information security

requirements, and to implement the actions determined in 6.1. The organization shall also implement

plans to achieve information security objectives determined inClause 6, by: 6.2.

— establishing criteria for the processes;

— implementing control of the processes in accordance with the criteria.

The organization shall keep documented informationDocumented information shall be available to the

extent necessary to have confidence that the processes have been carried out as planned.

The organization shall control planned changes and review the consequences of unintended changes,

taking action to mitigate any adverse effects, as necessary.

The organization shall ensure that outsourced processes are determined andexternally provided

processes, products or services that are relevant to the information security management system are

controlled.

8.2 Information security risk assessment

The organization shall perform information security risk assessments at planned intervals or when

significant changes are proposed or occur, taking account of the criteria established in 6.1.2 a).

The organization shall retain documented information of the results of the information security risk

assessments.

8.3 Information security risk treatment

The organization shall implement the information security risk treatment plan.

The organization shall retain documented information of the results of the information security risk

treatment.

9 Performance evaluation

9.1 Monitoring, measurement, analysis and evaluation

The organization shall evaluate the information security performance and the effectiveness of the

information security management system.determine:

The organization shall determine:

a) what needs to be monitored and measured, including information security processes and controls;

b) the methods for monitoring, measurement, analysis and evaluation, as applicable, to ensure

valid results. The methods selected should produce comparable and reproducible results to be

considered valid;

NOTE The methods selected should produce comparable and reproducible results to be considered

valid.

c) when the monitoring and measuring shall be performed;

d) who shall monitor and measure;

e) when the results from monitoring and measurement shall be analysed and evaluated; and

© ISO/IEC 2022 – All rights reserved

ISO/IEC 27001:redline:2022(E)

f) who shall analyse and evaluate these results.

Documented information shall be available as evidence of the results.

The organization shall retain appropriate documented information as evidence of the monitoring

and measurement resultsevaluate the information security performance and the effectiveness of the

information security management system.

9.2 Internal audit

The organization shall conduct internal audits at planned intervals to provide information on whether

the information security management system:

a) conforms to

1) the organization’s own requirements for its information security management system; and

2) the requirements of this International Standard;

b) is effectively implemented and maintained.

The organization shall:

c) plan, establish, implement and maintain an audit programme(s), including the frequency, methods,

responsibilities, planning requirements and reporting. The audit programme(s) shall take into

consideration the importance of the processes concerned and the results of previous audits;

d) define the audit criteria and scope for each audit;

e) select auditors and conduct audits that ensure objectivity and the impartiality of the audit process;

f) ensure that the results of the audits are reported to relevant management; and

g) retain documented information as evidence of the audit programme(s) and the audit results.

9.2.1 General

The organization shall conduct internal audits at planned intervals to provide information on whether

the information security management system:

a) conforms to

1) the organization’s own requirements for its information security management system;

2) the requirements of this document;

b) is effectively implemented and maintained.

9.2.2 Internal audit programme

The organization shall plan, establish, implement and maintain an audit programme(s), including the

frequency, methods, responsibilities, planning requirements and reporting.

When establishing the internal audit programme(s), the organization shall consider the importance of

the processes concerned and the results of previous audits.

The organization shall:

a) define the audit criteria and scope for each audit;

b) select auditors and conduct audits that ensure objectivity and the impartiality of the audit process;

c) ensure that the results of the audits are reported to relevant management;

© ISO/IEC 2022 – All rights reserved

ISO/IEC 27001:redline:2022(E)

Documented information shall be available as evidence of the implementation of the audit programme(s)

and the audit results.

9.3 Management review

Top management shall review the organization's information security management system at planned

intervals to ensure its continuing suitability, adequacy and effectiveness.

The management review shall include consideration of:

a) the status of actions from previous management reviews;

b) changes in external and internal issues that are relevant to the information security management

system;

c) feedback on the information security performance, including trends in:

1) nonconformities and corrective actions;

2) monitoring and measurement results;

3) audit results; and

4) fulfilment of information security objectives;

d) feedback from interested parties;

e) results of risk assessment and status of risk treatment plan; and

f) opportunities for continual improvement.

The outputs of the management review shall include decisions related to continual improvement

opportunities and any needs for changes to the information security management system.

The organization shall retain documented information as evidence of the results of management

reviews.

9.3.1 General

Top management shall review the organization's information security management system at planned

intervals to ensure its continuing suitability, adequacy and effectiveness.

9.3.2 Management review inputs

The management review shall include consideration of:

a) the status of actions from previous management reviews;

b) changes in external and internal issues that are relevant to the information security management

system;

c) changes in needs and expectations of interested parties that are relevant to the information

security management system;

d) feedback on the information security performance, including trends in:

1) nonconformities and corrective actions;

2) monitoring and measurement results;

3) audit results;

4) fulfilment of information security objectives;

© ISO/IEC 2022 – All rights reserved

ISO/IEC 27001:redline:2022(E)

e) feedback from interested parties;

f) results of risk assessment and status of risk treatment plan;

g) opportunities for continual improvement.

9.3.3 Management review results

The results of the management review shall include decisions related to continual improvement

opportunities and any needs for changes to the information security management system.

Documented information shall be available as evidence of the results of management reviews.

10 Improvement

10.1 Continual improvement

The organization shall continually improve the suitability, adequacy and effectiveness of the information

security management system.

10.1 10.2 Nonconformity and corrective action

When a nonconformity occurs, the organization shall:

a) react to the nonconformity, and as applicable:

1) take action to control and correct it; and

2) deal with the consequences;

b) evaluate the need for action to eliminate the causes of nonconformity, in order that it does not recur

or occur elsewhere, by:

1) reviewing the nonconformity;

2) determining the causes of the nonconformity; and

3) determining if similar nonconformities exist, or could potentially occur;

c) implement any action needed;

d) review the effectiveness of any corrective action taken; and

e) make changes to the information security management system, if necessary.

Corrective actions shall be appropriate to the effects of the nonconformities encountered.

The organization shall retain documented information as evidence of:

Documented information shall be available as evidence of:

f) the nature of the nonconformities and any subsequent actions taken, and

g) the results of any corrective action.

10.2 Continual improvement

The organization shall continually improve the suitability, adequacy and effectiveness of the information

security management system.

© ISO/IEC 2022 – All rights reserved

ISO/IEC 27001:redline:2022(E)

Annex A

(normative)

Reference control objectives and controls

Information security controls reference

The control objectives andinformation security controls listed in Table A.1 are directly derived from

[1]

and aligned with those listed in ISO/IEC 27002:20132022 , Clauses 5 to 18 and are to8, and shall be

used in context with Clause 6.1.3.

Table A.1 — Control objectives and Information security controls

A.5 Information security policies

5 Organizational controls

A.5.1 Management direction for information security

Objective: To provide management direction and support for information security in accordance with business

requirements and relevant laws and regulations.

A.5.1.1 Policies for information secu- Control

5.1 rity

A set of policies for information securityInformation security policy

and topic-specific policies shall be defined, approved by management,

published and communicated to employees and relevant external

parties, communicated to and acknowledged by relevant personnel

and relevant interested parties, and reviewed at planned intervals

and if significant changes occur.

A.5.1.2 Review of the policies for Control

information security

The policies for information security shall be reviewed at planned

intervals or if significant changes occur to ensure their continuing

suitability, adequacy and effectiveness.

A.6 Organization of information security

A.6.1 Internal organization

Objective: To establish a management framework to initiate and control the implementation and operation of

information security within the organiza

...

NORME ISO/IEC

INTERNATIONALE 27001

Troisième édition

2022-10

Sécurité de l'information,

cybersécurité et protection de la vie

privée — Systèmes de management

de la sécurité de l'information —

Exigences

Information security, cybersecurity and privacy protection —

Information security management systems — Requirements

Numéro de référence

© ISO/IEC 2022

DOCUMENT PROTÉGÉ PAR COPYRIGHT

© ISO/IEC 2022

Tous droits réservés. Sauf prescription différente ou nécessité dans le contexte de sa mise en œuvre, aucune partie de cette

publication ne peut être reproduite ni utilisée sous quelque forme que ce soit et par aucun procédé, électronique ou mécanique,

y compris la photocopie, ou la diffusion sur l’internet ou sur un intranet, sans autorisation écrite préalable. Une autorisation peut

être demandée à l’ISO à l’adresse ci-après ou au comité membre de l’ISO dans le pays du demandeur.

ISO copyright office

Case postale 401 • Ch. de Blandonnet 8

CH-1214 Vernier, Genève

Tél.: +41 22 749 01 11

Fax: +41 22 749 09 47

E-mail: copyright@iso.org

Web: www.iso.org

Publié en Suisse

ii

© ISO/IEC 2022 – Tous droits réservés

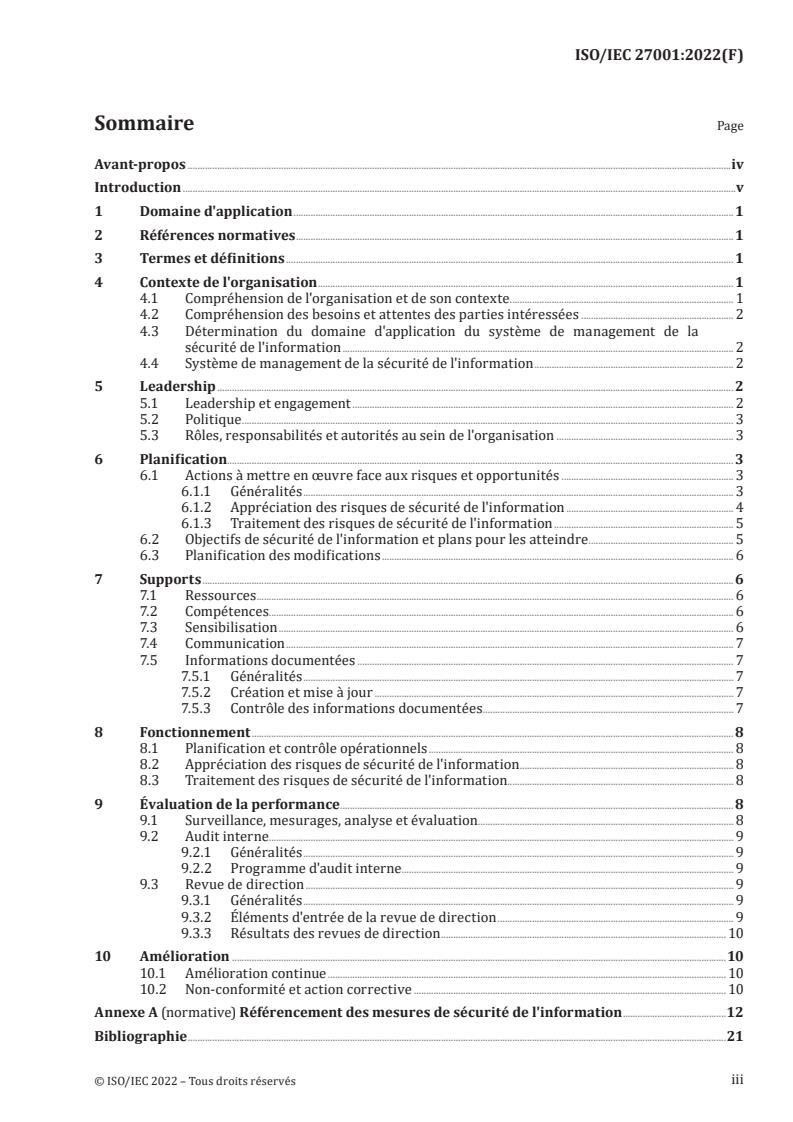

Sommaire Page

Avant-propos .iv

Introduction .v

1 Domaine d'application .1

2 Références normatives .1

3 Termes et définitions . 1

4 Contexte de l'organisation . 1

4.1 Compréhension de l'organisation et de son contexte . 1

4.2 Compréhension des besoins et attentes des parties intéressées . 2

4.3 Détermination du domaine d'application du système de management de la

sécurité de l'information . 2

4.4 Système de management de la sécurité de l'information . 2

5 Leadership . 2

5.1 Leadership et engagement . 2

5.2 Politique . 3

5.3 Rôles, responsabilités et autorités au sein de l'organisation . 3

6 Planification. 3

6.1 Actions à mettre en œuvre face aux risques et opportunités . 3

6.1.1 Généralités . 3

6.1.2 Appréciation des risques de sécurité de l'information . 4

6.1.3 Traitement des risques de sécurité de l'information . 5

6.2 Objectifs de sécurité de l'information et plans pour les atteindre . 5

6.3 Planification des modifications . 6

7 Supports . 6

7.1 Ressources . 6

7.2 Compétences . . . 6

7.3 Sensibilisation . 6

7.4 Communication . 7

7.5 Informations documentées . 7

7.5.1 Généralités . 7

7.5.2 Création et mise à jour . 7

7.5.3 Contrôle des informations documentées . 7

8 Fonctionnement . 8

8.1 Planification et contrôle opérationnels . 8

8.2 Appréciation des risques de sécurité de l'information . 8

8.3 Traitement des risques de sécurité de l'information. 8

9 Évaluation de la performance . 8

9.1 Surveillance, mesurages, analyse et évaluation. 8

9.2 Audit interne . . 9

9.2.1 Généralités . 9

9.2.2 Programme d'audit interne. 9

9.3 Revue de direction . 9

9.3.1 Généralités . 9

9.3.2 Éléments d'entrée de la revue de direction . 9

9.3.3 Résultats des revues de direction . 10

10 Amélioration .10

10.1 Amélioration continue . 10

10.2 Non-conformité et action corrective . 10

Annexe A (normative) Référencement des mesures de sécurité de l'information .12

Bibliographie .21

iii

© ISO/IEC 2022 – Tous droits réservés

Avant-propos

L'ISO (Organisation internationale de normalisation) et l’IEC (Commission électrotechnique

internationale) forment le système spécialisé de la normalisation mondiale. Les organismes

nationaux membres de l'ISO ou de l’IEC participent au développement de Normes internationales

par l'intermédiaire des comités techniques créés par l'organisation concernée afin de s'occuper des

domaines particuliers de l'activité technique. Les comités techniques de l'ISO et de l’IEC collaborent

dans des domaines d'intérêt commun. D'autres organisations internationales, gouvernementales et non

gouvernementales, en liaison avec l'ISO et l’IEC, participent également aux travaux.

Les procédures utilisées pour élaborer le présent document et celles destinées à sa mise à jour sont

décrites dans les Directives ISO/IEC, Partie 1. Il convient, en particulier de prendre note des différents

critères d'approbation requis pour les différents types de documents ISO. Le présent document a

été rédigé conformément aux règles de rédaction données dans les Directives ISO/IEC, Partie 2 (voir

www.iso.org/directives ou www.iec.ch/members_experts/refdocs).

L'attention est attirée sur le fait que certains des éléments du présent document peuvent faire l'objet

de droits de propriété intellectuelle ou de droits analogues. L'ISO et l’IEC ne sauraient être tenues pour

responsables de ne pas avoir identifié de tels droits de propriété et averti de leur existence. Les détails

concernant les références aux droits de propriété intellectuelle ou autres droits analogues identifiés

lors de l'élaboration du document sont indiqués dans l'Introduction et/ou dans la liste des déclarations

de brevets reçues par l'ISO (voir www.iso.org/brevets) ou dans la liste des déclarations de brevets

reçues par l'IEC (voir https://patents.iec.ch).

Les appellations commerciales éventuellement mentionnées dans le présent document sont données

pour information, par souci de commodité, à l’intention des utilisateurs et ne sauraient constituer un

engagement.

Pour une explication de la nature volontaire des normes, la signification des termes et expressions

spécifiques de l'ISO liés à l'évaluation de la conformité, ou pour toute information au sujet de

l'adhésion de l'ISO aux principes de l’Organisation mondiale du commerce (OMC) concernant les

obstacles techniques au commerce (OTC), voir www.iso.org/iso/avant-propos. Pour l'IEC, voir

www.iec.ch/understanding-standards.

Le présent document a été élaboré par le comité technique mixte ISO/IEC JTC 1, Technologies de

l'information, sous-comité SC 27, Sécurité de l'information, cybersécurité et protection de la vie privée.

Cette troisième édition annule et remplace la deuxième édition (ISO/IEC 27001:2013) qui

a fait l’objet d’une révision technique. Elle incorpore également les Rectificatifs techniques

ISO/IEC 27001:2013/Cor 1:2014 et ISO/IEC 27001:2013/Cor 2:2015.

Les principales modifications sont les suivantes :

— le texte a été aligné avec la structure harmonisée des normes de système de management et

l'ISO/IEC 27002:2022.

Il convient que l’utilisateur adresse tout retour d’information ou toute question concernant le présent

document à l’organisme national de normalisation de son pays. Une liste exhaustive desdits organismes

se trouve à l’adresse www.iso.org/members.html et www.iec.ch/national-committees.

iv

© ISO/IEC 2022 – Tous droits réservés

Introduction

0.1 Généralités

Le présent document a été élaboré pour fournir des exigences en vue de l'établissement, de la mise

en œuvre, de la tenue à jour et de l'amélioration continue d'un système de management de la sécurité

de l'information. L'adoption d'un système de management de la sécurité de l'information relève d'une

décision stratégique de l'organisation. L'établissement et la mise en œuvre d'un système de management

de la sécurité de l'information d'une organisation tiennent compte des besoins et des objectifs de

l'organisation, des exigences de sécurité, des processus organisationnels mis en œuvre, ainsi que de la

taille et de la structure de l'organisation. Tous ces facteurs d'influence sont appelés à évoluer dans le

temps.

Le système de management de la sécurité de l'information préserve la confidentialité, l'intégrité et la

disponibilité de l'information en appliquant un processus de gestion des risques et donne aux parties

intéressées l'assurance que les risques sont gérés de manière adéquate.

Il est important que le système de management de la sécurité de l'information fasse partie intégrante