ISO/IEC 27002:2022

(Main)Information security, cybersecurity and privacy protection — Information security controls

Information security, cybersecurity and privacy protection — Information security controls

This document provides a reference set of generic information security controls including implementation guidance. This document is designed to be used by organizations: a) within the context of an information security management system (ISMS) based on ISO/IEC27001; b) for implementing information security controls based on internationally recognized best practices; c) for developing organization-specific information security management guidelines.

Sécurité de l'information, cybersécurité et protection de la vie privée — Mesures de sécurité de l'information

Le présent document fournit un ensemble de référence de mesures de sécurité de l'information génériques, y compris des recommandations de mise en œuvre. Le présent document est conçu pour être utilisé par les organisations: a) dans le contexte d'un système de gestion de la sécurité de l'information (SMSI) selon l'ISO/IEC 27001; b) pour la mise en œuvre de mesures de sécurité de l'information basées sur les bonnes pratiques reconnues au niveau international; c) pour l'élaboration des recommandations de gestion de la sécurité de l'information spécifiques à une organisation.

Informacijska varnost, kibernetska varnost in varovanje zasebnosti - Kontrole informacijske varnosti

General Information

- Status

- Published

- Publication Date

- 14-Feb-2022

- Drafting Committee

- ISO/IEC JTC 1/SC 27/WG 1 - Information security management systems

- Current Stage

- 6060 - International Standard published

- Start Date

- 15-Feb-2022

- Due Date

- 26-Mar-2022

- Completion Date

- 15-Feb-2022

Relations

- Effective Date

- 09-Feb-2026

- Effective Date

- 09-Feb-2026

- Effective Date

- 07-Apr-2018

Overview - ISO/IEC 27002:2022 (Information security controls)

ISO/IEC 27002:2022 is an international guidance standard that provides a comprehensive reference set of information security controls and implementation guidance. It is designed to be used within an Information Security Management System (ISMS) based on ISO/IEC 27001, for implementing controls according to internationally recognized best practices, or for creating organization‑specific information security policies and procedures. The 2022 edition reorganizes controls into themes covering organizational, people, physical and technological controls.

Key topics and technical requirements

ISO/IEC 27002:2022 organizes controls and guidance across practical security domains. Major topics include:

- Organizational controls: policies, roles and responsibilities, asset inventory, classification, information transfer, supplier security, cloud services, legal and regulatory requirements, and incident management.

- People controls: screening, employment terms, awareness, training, remote working, reporting and disciplinary processes.

- Physical controls: perimeters, physical entry, secure areas, equipment protection, environmental threats, clear desk/screen, and secure disposal.

- Technological controls: endpoint security, privileged access, authentication, access restriction, malware protection, vulnerability management, configuration and patch management, cryptography, backups, logging and monitoring, network security, secure development lifecycle, and application security.

- Privacy and PII protection: controls for protecting personal data and aligning privacy measures with information security practices.

- Operational resilience: business continuity readiness, disruption management, evidence collection and learning from incidents.

The standard emphasizes implementation guidance rather than prescriptive technical specifications - helping organizations select and tailor controls to risk and context.

Applications - who uses it and why

ISO/IEC 27002 is used by:

- CISOs and security managers to design and benchmark controls within an ISMS.

- IT and cloud architects to apply secure architecture, cloud and network controls.

- Developers and DevSecOps teams for secure development practices and testing.

- Procurement and vendor managers to manage supplier and supply‑chain security.

- Compliance officers and auditors to assess control coverage against best practices.

- Consultants and implementers to map control sets to organizational risk profiles.

Practical uses include control selection for ISO/IEC 27001 certification, building control frameworks, preparing incident response playbooks, enforcing access and identity controls, and incorporating privacy protections.

Related standards

- ISO/IEC 27001 - ISMS requirements (primary companion standard)

- Other ISO/IEC 27000‑series guidance (risk management, audit and implementation guidance)

Keywords: ISO/IEC 27002:2022, information security controls, cybersecurity, privacy protection, ISMS, ISO/IEC 27001, control implementation, information security best practices.

ISO/IEC 27002:2022 - Information security, cybersecurity and privacy protection — Information security controls Released:3/23/2022

REDLINE ISO/IEC 27002:2022 - Information security, cybersecurity and privacy protection — Information security controls Released:3/23/2022

REDLINE ISO/IEC 27002:2022 - Information security, cybersecurity and privacy protection — Information security controls Released:9. 01. 2023

ISO/IEC 27002:2022 - Information security, cybersecurity and privacy protection — Information security controls Released:9. 01. 2023

REDLINE ISO/IEC 27002:2022 - Information security, cybersecurity and privacy protection — Information security controls Released:9. 01. 2023

Get Certified

Connect with accredited certification bodies for this standard

BSI Group

BSI (British Standards Institution) is the business standards company that helps organizations make excellence a habit.

Bureau Veritas

Bureau Veritas is a world leader in laboratory testing, inspection and certification services.

DNV

DNV is an independent assurance and risk management provider.

Sponsored listings

Frequently Asked Questions

ISO/IEC 27002:2022 is a standard published by the International Organization for Standardization (ISO). Its full title is "Information security, cybersecurity and privacy protection — Information security controls". This standard covers: This document provides a reference set of generic information security controls including implementation guidance. This document is designed to be used by organizations: a) within the context of an information security management system (ISMS) based on ISO/IEC27001; b) for implementing information security controls based on internationally recognized best practices; c) for developing organization-specific information security management guidelines.

This document provides a reference set of generic information security controls including implementation guidance. This document is designed to be used by organizations: a) within the context of an information security management system (ISMS) based on ISO/IEC27001; b) for implementing information security controls based on internationally recognized best practices; c) for developing organization-specific information security management guidelines.

ISO/IEC 27002:2022 is classified under the following ICS (International Classification for Standards) categories: 03.100.70 - Management systems; 35.030 - IT Security. The ICS classification helps identify the subject area and facilitates finding related standards.

ISO/IEC 27002:2022 has the following relationships with other standards: It is inter standard links to EN ISO 27799:2026, EN ISO/IEC 27019:2025, ISO/IEC 27002:2013. Understanding these relationships helps ensure you are using the most current and applicable version of the standard.

ISO/IEC 27002:2022 is available in PDF format for immediate download after purchase. The document can be added to your cart and obtained through the secure checkout process. Digital delivery ensures instant access to the complete standard document.

Standards Content (Sample)

INTERNATIONAL ISO/IEC

STANDARD 27002

Third edition

2022-02

Corrected version

2022-03

Information security, cybersecurity

and privacy protection — Information

security controls

Sécurité de l'information, cybersécurité et protection de la vie

privée — Mesures de sécurité de l'information

Reference number

© ISO/IEC 2022

© ISO/IEC 2022

All rights reserved. Unless otherwise specified, or required in the context of its implementation, no part of this publication may

be reproduced or utilized otherwise in any form or by any means, electronic or mechanical, including photocopying, or posting on

the internet or an intranet, without prior written permission. Permission can be requested from either ISO at the address below

or ISO’s member body in the country of the requester.

ISO copyright office

CP 401 • Ch. de Blandonnet 8

CH-1214 Vernier, Geneva

Phone: +41 22 749 01 11

Email: copyright@iso.org

Website: www.iso.org

Published in Switzerland

ii

© ISO/IEC 2022 – All rights reserved

Contents Page

Foreword . vi

Introduction .vii

1 Scope . 1

2 Normative references . 1

3 Terms, definitions and abbreviated terms . 1

3.1 Terms and definitions . 1

3.2 Abbreviated terms . 6

4 Structure of this document .7

4.1 Clauses . 7

4.2 Themes and attributes . 8

4.3 Control layout . 9

5 Organizational controls . 9

5.1 Policies for information security . . 9

5.2 Information security roles and responsibilities . 11

5.3 Segregation of duties. 12

5.4 Management responsibilities .13

5.5 Contact with authorities . 14

5.6 Contact with special interest groups . 15

5.7 Threat intelligence .15

5.8 Information security in project management . 17

5.9 Inventory of information and other associated assets . 18

5.10 Acceptable use of information and other associated assets . 20

5.11 Return of assets . 21

5.12 Classification of information . 22

5.13 Labelling of information .23

5.14 Information transfer . 24

5.15 Access control . 27

5.16 Identity management . 29

5.17 Authentication information . 30

5.18 Access rights . 32

5.19 Information security in supplier relationships . 33

5.20 Addressing information security within supplier agreements . 35

5.21 Managing information security in the ICT supply chain . 37

5.22 Monitoring, review and change management of supplier services .39

5.23 Information security for use of cloud services . 41

5.24 Information security incident management planning and preparation . 43

5.25 Assessment and decision on information security events . 45

5.26 Response to information security incidents . 45

5.27 Learning from information security incidents .46

5.28 Collection of evidence . . 47

5.29 Information security during disruption .48

5.30 ICT readiness for business continuity .48

5.31 Legal, statutory, regulatory and contractual requirements .50

5.32 Intellectual property rights . 51

5.33 Protection of records . 53

5.34 Privacy and protection of PII .54

5.35 Independent review of information security . 55

5.36 Compliance with policies, rules and standards for information security .56

5.37 Documented operating procedures . 57

6 People controls .58

6.1 Screening .58

6.2 Terms and conditions of employment . 59

iii

© ISO/IEC 2022 – All rights reserved

6.3 Information security awareness, education and training .60

6.4 Disciplinary process . 62

6.5 Responsibilities after termination or change of employment.63

6.6 Confidentiality or non-disclosure agreements .63

6.7 Remote working .65

6.8 Information security event reporting.66

7 Physical controls .67

7.1 Physical security perimeters . 67

7.2 Physical entry .68

7.3 Securing offices, rooms and facilities . 70

7.4 Physical security monitoring . . 70

7.5 Protecting against physical and environmental threats . 71

7.6 Working in secure areas .72

7.7 Clear desk and clear screen .73

7.8 Equipment siting and protection .74

7.9 Security of assets off-premises .75

7.10 Storage media . 76

7.11 Supporting utilities .77

7.12 Cabling security . 78

7.13 Equipment maintenance .79

7.14 Secure disposal or re-use of equipment .80

8 Technological controls .81

8.1 User endpoint devices . 81

8.2 Privileged access rights .83

8.3 Information access restriction .84

8.4 Access to source code .86

8.5 Secure authentication .87

8.6 Capacity management .89

8.7 Protection against malware .90

8.8 Management of technical vulnerabilities . 92

8.9 Configuration management . 95

8.10 Information deletion . 97

8.11 Data masking .98

8.12 Data leakage prevention .100

8.13 Information backup.101

8.14 Redundancy of information processing facilities .102

8.15 Logging .103

8.16 Monitoring activities .106

8.17 Clock synchronization .108

8.18 Use of privileged utility programs .109

8.19 Installation of software on operational systems . 110

8.20 Networks security . 111

8.21 Security of network services .112

8.22 Segregation of networks .113

8.23 Web filtering . 114

8.24 Use of cryptography .115

8.25 Secure development life cycle . 117

8.26 Application security requirements . 118

8.27 Secure system architecture and engineering principles .120

8.28 Secure coding.122

8.29 Security testing in development and acceptance .124

8.30 Outsourced development .126

8.31 Separation of development, test and production environments.127

8.32 Change management .128

8.33 Test information .129

8.34 Protection of information systems during audit testing .130

Annex A (informative) Using attributes . 132

iv

© ISO/IEC 2022 – All rights reserved

Annex B (informative) Correspondence of ISO/IEC 27002:2022 (this document) with ISO/

IEC 27002:2013 . 143

Bibliography . 150

v

© ISO/IEC 2022 – All rights reserved

Foreword

ISO (the International Organization for Standardization) and IEC (the International Electrotechnical

Commission) form the specialized system for worldwide standardization. National bodies that are

members of ISO or IEC participate in the development of International Standards through technical

committees established by the respective organization to deal with particular fields of technical

activity. ISO and IEC technical committees collaborate in fields of mutual interest. Other international

organizations, governmental and non-governmental, in liaison with ISO and IEC, also take part in the

work.

The procedures used to develop this document and those intended for its further maintenance

are described in the ISO/IEC Directives, Part 1. In particular, the different approval criteria

needed for the different types of document should be noted. This document was drafted in

accordance with the editorial rules of the ISO/IEC Directives, Part 2 (see www.iso.org/directives or

www.iec.ch/members_experts/refdocs).

Attention is drawn to the possibility that some of the elements of this document may be the subject

of patent rights. ISO and IEC shall not be held responsible for identifying any or all such patent

rights. Details of any patent rights identified during the development of the document will be in the

Introduction and/or on the ISO list of patent declarations received (see www.iso.org/patents) or the IEC

list of patent declarations received (see patents.iec.ch).

Any trade name used in this document is information given for the convenience of users and does not

constitute an endorsement.

For an explanation of the voluntary nature of standards, the meaning of ISO specific terms and

expressions related to conformity assessment, as well as information about ISO’s adherence to

the World Trade Organization (WTO) principles in the Technical Barriers to Trade (TBT) see

www.iso.org/iso/foreword.html. In the IEC, see www.iec.ch/understanding-standards.

’This document was prepared by Joint Technical Committee ISO/IEC JTC 1, Information technology,

Subcommittee SC 27, Information security, cybersecurity and privacy protection.

This third edition cancels and replaces the second edition (ISO/IEC 27002:2013), which has been

technically revised. It also incorporates the Technical Corrigenda ISO/IEC 27002:2013/Cor. 1:2014 and

ISO/IEC 27002:2013/Cor. 2:2015.

The main changes are as follows:

— the title has been modified;

— the structure of the document has been changed, presenting the controls using a simple taxonomy

and associated attributes;

— some controls have been merged, some deleted and several new controls have been introduced. The

complete correspondence can be found in Annex B.

This corrected version of ISO/IEC 27002:2022 incorporates the following corrections:

— non-functioning hyperlinks throughout the document have been restored;

— in the introductory table in subclause 5.22 and in Table A.1 (row 5.22), "#information_security_

assurance" has been moved from the column headed "Security domains" to the column headed

"Operational capabilities".

Any feedback or questions on this document should be directed to the user’s national standards

body. A complete listing of these bodies can be found at www.iso.org/members.html and

www.iec.ch/national-committees.

vi

© ISO/IEC 2022 – All rights reserved

Introduction

0.1 Background and context

This document is designed for organizations of all types and sizes. It is to be used as a reference for

determining and implementing controls for information security risk treatment in an information

security management system (ISMS) based on ISO/IEC 27001. It can also be used as a guidance

document for organizations determining and implementing commonly accepted information security

controls. Furthermore, this document is intended for use in developing industry and organization-

specific information security management guidelines, taking into consideration their specific

information security risk environment(s). Organizational or environment-specific controls other than

those included in this document can be determined through risk assessment as necessary.

Organizations of all types and sizes (including public and private sector, commercial and non-profit)

create, collect, process, store, transmit and dispose of information in many forms, including electronic,

physical and verbal (e.g. conversations and presentations).

The value of information goes beyond written words, numbers and images: knowledge, concepts, ideas

and brands are examples of intangible forms of information. In an interconnected world, information

and other associated assets deserve or require protection against various risk sources, whether natural,

accidental or deliberate.

Information security is achieved by implementing a suitable set of controls, including policies, rules,

processes, procedures, organizational structures and software and hardware functions. To meet its

specific security and business objectives, the organization should define, implement, monitor, review

and improve these controls where necessary. An ISMS such as that specified in ISO/IEC 27001 takes a

holistic, coordinated view of the organization’s information security risks in order to determine and

implement a comprehensive suite of information security controls within the overall framework of a

coherent management system.

Many information systems, including their management and operations, have not been designed to be

secure in terms of an ISMS as specified in ISO/IEC 27001 and this document. The level of security that

can be achieved only through technological measures is limited and should be supported by appropriate

management activities and organizational processes. Identifying which controls should be in place

requires careful planning and attention to detail while carrying out risk treatment.

A successful ISMS requires support from all personnel in the organization. It can also require

participation from other interested parties, such as shareholders or suppliers. Advice from subject

matter experts can also be needed.

A suitable, adequate and effective information security management system provides assurance to the

organization’s management and other interested parties that their information and other associated

assets are kept reasonably secure and protected against threats and harm, thereby enabling the

organization to achieve the stated business objectives.

0.2 Information security requirements

It is essential that an organization determines its information security requirements. There are three

main sources of information security requirements:

a) the assessment of risks to the organization, taking into account the organization’s overall business

strategy and objectives. This can be facilitated or supported through an information security-

specific risk assessment. This should result in the determination of the controls necessary to

ensure that the residual risk to the organization meets its risk acceptance criteria;

b) the legal, statutory, regulatory and contractual requirements that an organization and its

interested parties (trading partners, service providers, etc.) have to comply with and their socio-

cultural environment;

vii

© ISO/IEC 2022 – All rights reserved

c) the set of principles, objectives and business requirements for all the steps of the life cycle of

information that an organization has developed to support its operations.

0.3 Controls

A control is defined as a measure that modifies or maintains risk. Some of the controls in this document

are controls that modify risk, while others maintain risk. An information security policy, for example,

can only maintain risk, whereas compliance with the information security policy can modify risk.

Moreover, some controls describe the same generic measure in different risk contexts. This document

provides a generic mixture of organizational, people, physical and technological information security

controls derived from internationally recognized best practices.

0.4 Determining controls

Determining controls is dependent on the organization’s decisions following a risk assessment, with

a clearly defined scope. Decisions related to identified risks should be based on the criteria for risk

acceptance, risk treatment options and the risk management approach applied by the organization. The

determination of controls should also take into consideration all relevant national and international

legislation and regulations. Control determination also depends on the manner in which controls

interact with one another to provide defence in depth.

The organization can design controls as required or identify them from any source. In specifying such

controls, the organization should consider the resources and investment needed to implement and

operate a control against the business value realized. See ISO/IEC TR 27016 for guidance on decisions

regarding the investment in an ISMS and the economic consequences of these decisions in the context of

competing requirements for resources.

There should be a balance between the resources deployed for implementing controls and the potential

resulting business impact from security incidents in the absence of those controls. The results of a

risk assessment should help guide and determine the appropriate management action, priorities for

managing information security risks and for implementing controls determined necessary to protect

against these risks.

Some of the controls in this document can be considered as guiding principles for information security

management and as being applicable for most organizations. More information about determining

controls and other risk treatment options can be found in ISO/IEC 27005.

0.5 Developing organization-specific guidelines

This document can be regarded as a starting point for developing organization-specific guidelines.

Not all of the controls and guidance in this document can be applicable to all organizations. Additional

controls and guidelines not included in this document can also be required to address the specific needs

of the organization and the risks that have been identified. When documents are developed containing

additional guidelines or controls, it can be useful to include cross-references to clauses in this document

for future reference.

0.6 Life cycle considerations

Information has a life cycle, from creation to disposal. The value of, and risks to, information can vary

throughout this life cycle (e.g. unauthorized disclosure or theft of a company’s financial accounts is

not significant after they have been published, but integrity remains critical) therefore, information

security remains important to some extent at all stages.

Information systems and other assets relevant to information security have life cycles within which

they are conceived, specified, designed, developed, tested, implemented, used, maintained and

eventually retired from service and disposed of. Information security should be considered at every

stage. New system development projects and changes to existing systems provide opportunities to

improve security controls while taking into account the organization’s risks and lessons learned from

incidents.

viii

© ISO/IEC 2022 – All rights reserved

0.7 Related International Standards

While this document offers guidance on a broad range of information security controls that are

commonly applied in many different organizations, other documents in the ISO/IEC 27000 family

provide complementary advice or requirements on other aspects of the overall process of managing

information security.

Refer to ISO/IEC 27000 for a general introduction to both ISMS and the family of documents.

ISO/IEC 27000 provides a glossary, defining most of the terms used throughout the ISO/IEC 27000

family of documents, and describes the scope and objectives for each member of the family.

There are sector-specific standards that have additional controls which aim at addressing specific

areas (e.g. ISO/IEC 27017 for cloud services, ISO/IEC 27701 for privacy, ISO/IEC 27019 for energy,

ISO/IEC 27011 for telecommunications organizations and ISO 27799 for health). Such standards are

included in the Bibliography and some of them are referenced in the guidance and other information

sections in Clauses 5-8.

ix

© ISO/IEC 2022 – All rights reserved

INTERNATIONAL STANDARD ISO/IEC 27002:2022(E)

Information security, cybersecurity and privacy

protection — Information security controls

1 Scope

This document provides a reference set of generic information security controls including

implementation guidance. This document is designed to be used by organizations:

a) within the context of an information security management system (ISMS) based on ISO/IEC 27001;

b) for implementing information security controls based on internationally recognized best practices;

c) for developing organization-specific information security management guidelines.

2 Normative references

There are no normative references in this document.

3 Terms, definitions and abbreviated terms

3.1 Terms and definitions

For the purposes of this document, the following terms and definitions apply.

ISO and IEC maintain terminology databases for use in standardization at the following addresses:

— ISO Online browsing platform: available at https:// www .iso .org/ obp

— IEC Electropedia: available at https:// www .electropedia .org/

3.1.1

access control

means to ensure that physical and logical access to assets (3.1.2) is authorized and restricted based on

business and information security requirements

3.1.2

asset

anything that has value to the organization

Note 1 to entry: In the context of information security, two kinds of assets can be distinguished:

— the primary assets:

— information;

— business processes (3.1.27) and activities;

— the supporting assets (on which the primary assets rely) of all types, for example:

— hardware;

— software;

— network;

— personnel (3.1.20);

© ISO/IEC 2022 – All rights reserved

— site;

— organization’s structure.

3.1.3

attack

successful or unsuccessful unauthorized attempt to destroy, alter, disable, gain access to an asset (3.1.2)

or any attempt to expose, steal, or make unauthorized use of an asset (3.1.2)

3.1.4

authentication

provision of assurance that a claimed characteristic of an entity (3.1.11) is correct

3.1.5

authenticity

property that an entity (3.1.11) is what it claims to be

3.1.6

chain of custody

demonstrable possession, movement, handling and location of material from one point in time until

another

Note 1 to entry: Material includes information and other associated assets (3.1.2) in the context of ISO/IEC 27002.

[SOURCE: ISO/IEC 27050-1:2019, 3.1, modified — “Note 1 to entry” added]

3.1.7

confidential information

information that is not intended to be made available or disclosed to unauthorized individuals, entities

(3.1.11) or processes (3.1.27)

3.1.8

control

measure that maintains and/or modifies risk

Note 1 to entry: Controls include, but are not limited to, any process (3.1.27), policy (3.1.24), device, practice or

other conditions and/or actions which maintain and/or modify risk.

Note 2 to entry: Controls may not always exert the intended or assumed modifying effect.

[SOURCE: ISO 31000:2018, 3.8]

3.1.9

disruption

incident, whether anticipated or unanticipated, that causes an unplanned, negative deviation from the

expected delivery of products and services according to an organization’s objectives

[SOURCE: ISO 22301:2019, 3.10]

3.1.10

endpoint device

network connected information and communication technology (ICT) hardware device

Note 1 to entry: Endpoint device can refer to desktop computers, laptops, smart phones, tablets, thin clients,

printers or other specialized hardware including smart meters and Internet of things (IoT) devices.

3.1.11

entity

item relevant for the purpose of operation of a domain that has recognizably distinct existence

Note 1 to entry: An entity can have a physical or a logical embodiment.

© ISO/IEC 2022 – All rights reserved

EXAMPLE A person, an organization, a device, a group of such items, a human subscriber to a telecom

service, a SIM card, a passport, a network interface card, a software application, a service or a website.

[SOURCE: ISO/IEC 24760-1:2019, 3.1.1]

3.1.12

information processing facility

any information processing system, service or infrastructure, or the physical location housing it

[SOURCE: ISO/IEC 27000:2018, 3.27, modified — "facilities" has been replaced with facility.]

3.1.13

information security breach

compromise of information security that leads to the undesired destruction, loss, alteration, disclosure

of, or access to, protected information transmitted, stored or otherwise processed

3.1.14

information security event

occurrence indicating a possible information security breach (3.1.13) or failure of controls (3.1.8)

[SOURCE: ISO/IEC 27035-1:2016, 3.3, modified — “breach of information security” has been replaced

with “information security breach”]

3.1.15

information security incident

one or multiple related and identified information security events (3.1.14) that can harm an organization’s

assets (3.1.2) or compromise its operations

[SOURCE: ISO/IEC 27035-1:2016, 3.4]

3.1.16

information security incident management

exercise of a consistent and effective approach to the handling of information security incidents (3.1.15)

[SOURCE: ISO/IEC 27035-1:2016, 3.5]

3.1.17

information system

set of applications, services, information technology assets (3.1.2), or other information-handling

components

[SOURCE: ISO/IEC 27000:2018, 3.35]

3.1.18

interested party

stakeholder

person or organization that can affect, be affected by, or perceive itself to be affected by a decision or

activity

[SOURCE: ISO/IEC 27000:2018, 3.37]

3.1.19

non-repudiation

ability to prove the occurrence of a claimed event or action and its originating entities (3.1.11)

3.1.20

personnel

persons doing work under the organization’s direction

Note 1 to entry: The concept of personnel includes the organization’s members, such as the governing body, top

management, employees, temporary staff, contractors and volunteers.

© ISO/IEC 2022 – All rights reserved

3.1.21

personally identifiable information

PII

any information that (a) can be used to establish a link between the information and the natural person

to whom such information relates, or (b) is or can be directly or indirectly linked to a natural person.

Note 1 to entry: The “natural person” in the definition is the PII principal (3.1.22). To determine whether a PII

principal is identifiable, account should be taken of all the means which can reasonably be used by the privacy

stakeholder holding the data, or by any other party, to establish the link between the set of PII and the natural

person.

[SOURCE: ISO/IEC 29100:2011/Amd.1:2018, 2.9]

3.1.22

PII principal

natural person to whom the personally identifiable information (PII) (3.1.21) relates

Note 1 to entry: Depending on the jurisdiction and the particular data protection and privacy legislation, the

synonym “data subject” can also be used instead of the term “PII principal”.

[SOURCE: ISO/IEC 29100:2011, 2.11]

3.1.23

PII processor

privacy stakeholder that processes personally identifiable information (PII) (3.1.21) on behalf of and in

accordance with the instructions of a PII controller

[SOURCE: ISO/IEC 29100:2011, 2.12]

3.1.24

policy

intentions and direction of an organization, as formally expressed by its top management

[SOURCE: ISO/IEC 27000:2018, 3.53]

3.1.25

privacy impact assessment

PIA

overall process (3.1.27) of identifying, analysing, evaluating, consulting, communicating and planning

the treatment of potential privacy impacts with regard to the processing of personally identifiable

information (PII) (3.1.21), framed within an organization’s broader risk management framework

[SOURCE: ISO/IEC 29134:2017, 3.7, modified — Note 1 to entry removed.]

3.1.26

procedure

specified way to carry out an activity or a process (3.1.27)

[SOURCE: ISO 30000:2009, 3.12]

3.1.27

process

set of interrelated or interacting activities that uses or transforms inputs to deliver a result

[SOURCE: ISO 9000:2015, 3.4.1, modified— Notes to entry removed.]

3.1.28

record

information created, received and maintained as evidence and as an asset (3.1.2) by an organization or

person, in pursuit of legal obligations or in the transaction of business

Note 1 to entry: Legal obligations in this context include all legal, statutory, regulatory and contractual

requirements.

© ISO/IEC 2022 – All rights reserved

[SOURCE: ISO 15489-1:2016, 3.14, modified— “Note 1 to entry” added.]

3.1.29

recovery point objective

RPO

point in time to which data are to be recovered after a disruption (3.1.9) has occurred

[SOURCE: ISO/IEC 27031:2011, 3.12, modified — "must" replaced by "are to be".]

3.1.30

recovery time objective

RTO

period of time within which minimum levels of services and/or products and the supporting systems,

applications, or functions are to be recovered after a disruption (3.1.9) has occurred

[SOURCE: ISO/IEC 27031:2011, 3.13, modified — "must" replaced by "are to be".]

3.1.31

reliability

property of consistent intended behaviour and results

3.1.32

rule

accepted principle or instruction that states the organization’s expectations on what is required to be

done, what is allowed or not allowed

Note 1 to entry: Rules can be formally expressed in topic-specific policies (3.1.35) and in other types of documents.

3.1.33

sensitive information

information that needs to be protected from unavailability, unauthorized access, modification or public

disclosure because of potential adverse effects on an individual, organization, national security or

public safety

3.1.34

threat

potential cause of an unwanted incident, which can result in harm to a system or organization

[SOURCE: ISO/IEC 27000:2018, 3.74]

3.1.35

topic-specific policy

intentions and direction on a specific subject or topic, as formally expressed by the appropriate level of

management

Note 1 to entry: Topic-specific policies can formally express rules (3.1.32) or organization standards.

Note 2 to entry: Some organizations use other terms for these topic-specific policies.

Note 3 to entry: The topic-specific policies referred to in this document are related to information security.

EXAMPLE Topic-specific policy on access cont

...

INTERNATIONAL ISO/IEC

STANDARD 27002

Redline version

compares Third edition to

Second edition

Information security, cybersecurity

and privacy protection — Information

security controls

Sécurité de l'information, cybersécurité et protection de la vie

privée — Mesures de sécurité de l'information

Reference number

ISO/IEC 27002:r edline:2022(E)

© ISO/IEC 2022

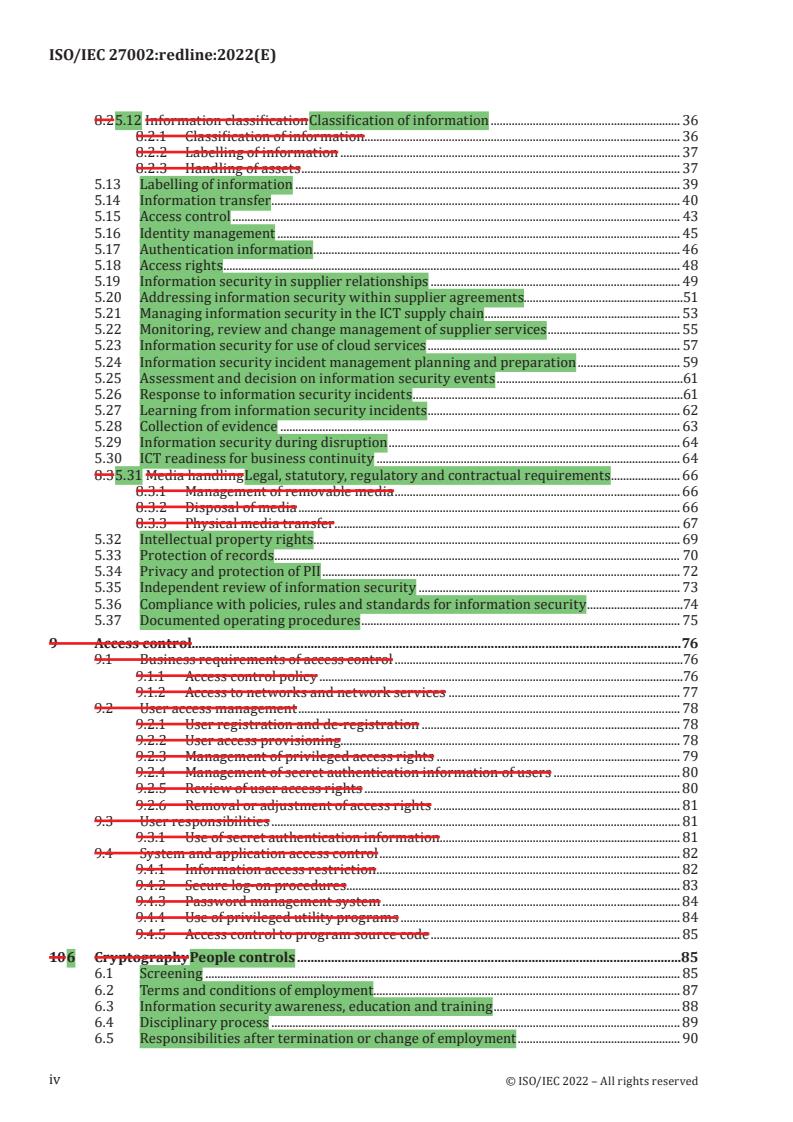

ISO/IEC 27002:redline:2022(E)

IMPORTANT — PLEASE NOTE

This is a provisional mark-up copy and uses the following colour coding:

Text example 1 — indicates added text (in green)

— indicates removed text (in red)

Text example 2

— indicates added graphic figure

— indicates removed graphic figure

1.x . — Heading numbers containg modifications are highlighted in yellow in

the Table of Contents

All changes in this document have yet to reach concensus by vote and as such should only

be used internally for review purposes.

DISCLAIMER

This Redline version is not an official IEC Standard and is intended only to provide the

user with an indication of what changes have been made to the previous version. Only the

current version of the standard is to be considered the official document.

This Redline version provides you with a quick and easy way to compare all the changes

between this standard and its previous edition. A vertical bar appears in the margin

wherever a change has been made. Additions and deletions are displayed in red, with

deletions being struck through.

© ISO/IEC 2022

All rights reserved. Unless otherwise specified, or required in the context of its implementation, no part of this publication may

be reproduced or utilized otherwise in any form or by any means, electronic or mechanical, including photocopying, or posting on

the internet or an intranet, without prior written permission. Permission can be requested from either ISO at the address below

or ISO’s member body in the country of the requester.

ISO copyright office

CP 401 • Ch. de Blandonnet 8

CH-1214 Vernier, Geneva

Phone: +41 22 749 01 11

Email: copyright@iso.org

Website: www.iso.org

Published in Switzerland

ii

© ISO/IEC 2022 – All rights reserved

ISO/IEC 27002:redline:2022(E)

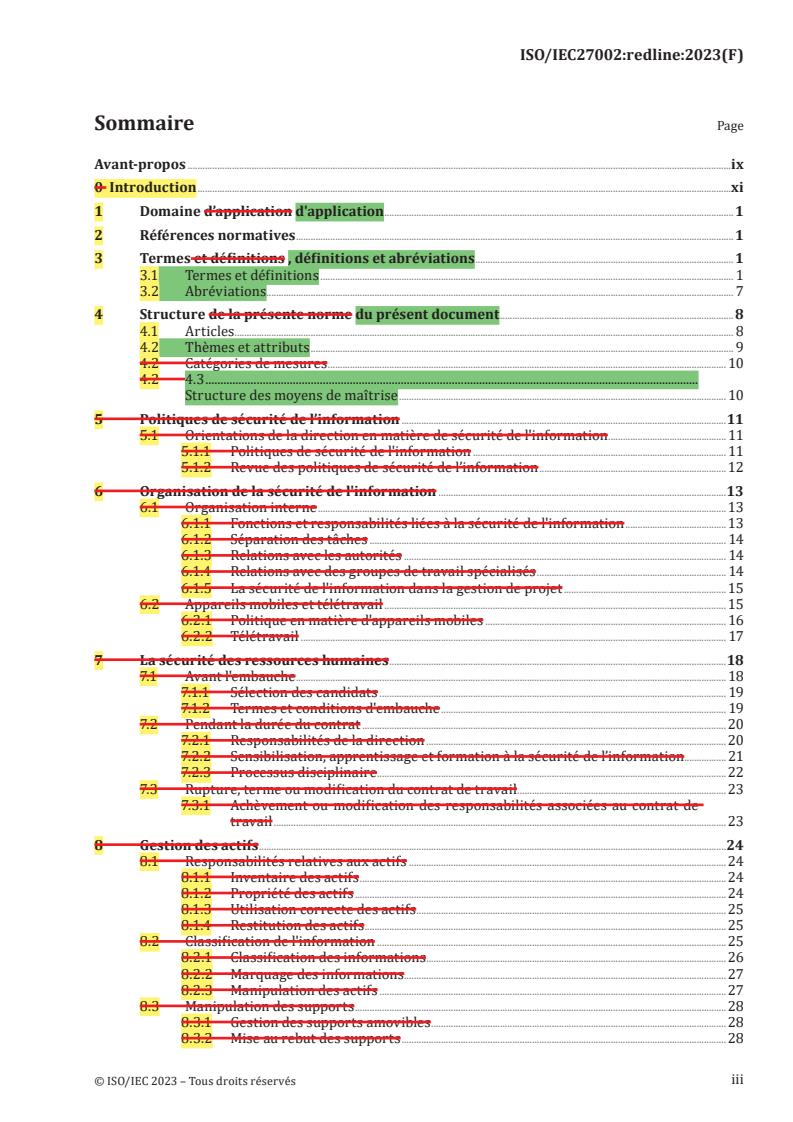

Contents Page

Foreword .viii

0 Introduction .ix

1 Scope . 1

2 Normative references . 1

3 Terms and definitions , definitions and abbreviated terms. 1

3.1 Terms and definitions . 1

3.2 Abbreviated terms . 6

4 Structure of this standard document . 8

4.1 Clauses . 8

4.2 Control categories Themes and attributes . 8

4.3 Control layout . 10

5 Information security policies .10

5.1 Management direction for information security . 10

5.1.1 Policies for information security . 10

5.1.2 Review of the policies for information security . 11

6 Organization of information security .12

6.1 Internal organization . 12

6.1.1 Information security roles and responsibilities . 12

6.1.2 Segregation of duties . 13

6.1.3 Contact with authorities . 13

6.1.4 Contact with special interest groups . 13

6.1.5 Information security in project management .14

6.2 Mobile devices and teleworking .14

6.2.1 Mobile device policy .14

6.2.2 Teleworking . 16

7 Human resource security .17

7.1 Prior to employment .17

7.1.1 Screening .17

7.1.2 Terms and conditions of employment . . 18

7.2 During employment . 18

7.2.1 Management responsibilities. 18

7.2.2 Information security awareness, education and training .19

7.2.3 Disciplinary process . 20

7.3 Termination and change of employment . 21

7.3.1 Termination or change of employment responsibilities . 21

8 5 Asset management Organizational controls .21

5.1 Policies for information security . 21

5.2 Information security roles and responsibilities . 24

5.3 Segregation of duties . 25

5.4 Management responsibilities . . 25

5.5 Contact with authorities . 26

5.6 Contact with special interest groups . 27

5.7 Threat intelligence . 28

5.8 Information security in project management . 29

8.1 5.9 Responsibility for Inventory of information and other associated assets . 31

8.1.1 Inventory of assets . 31

8.1.2 Ownership of assets . 31

8.1.3 Acceptable use of assets . 32

8.1.4 Return of assets . 32

5.10 Acceptable use of information and other associated assets . 34

5.11 Return of assets . 35

iii

© ISO/IEC 2022 – All rights reserved

ISO/IEC 27002:redline:2022(E)

8.2 5.12 Information classification Classification of information . 36

8.2.1 Classification of information. 36

8.2.2 Labelling of information . 37

8.2.3 Handling of assets . 37

5.13 Labelling of information . 39

5.14 Information transfer . 40

5.15 Access control . 43

5.16 Identity management . 45

5.17 Authentication information . 46

5.18 Access rights . 48

5.19 Information security in supplier relationships . 49

5.20 Addressing information security within supplier agreements.51

5.21 Managing information security in the ICT supply chain . 53

5.22 Monitoring, review and change management of supplier services . 55

5.23 Information security for use of cloud services . 57

5.24 Information security incident management planning and preparation . 59

5.25 Assessment and decision on information security events .61

5.26 Response to information security incidents .61

5.27 Learning from information security incidents . 62

5.28 Collection of evidence . 63

5.29 Information security during disruption . 64

5.30 ICT readiness for business continuity . 64

8.3 5.31 Media handling Legal, statutory, regulatory and contractual requirements . 66

8.3.1 Management of removable media . 66

8.3.2 Disposal of media . 66

8.3.3 Physical media transfer . 67

5.32 Intellectual property rights. 69

5.33 Protection of records . 70

5.34 Privacy and protection of PII . 72

5.35 Independent review of information security . 73

5.36 Compliance with policies, rules and standards for information security .74

5.37 Documented operating procedures . 75

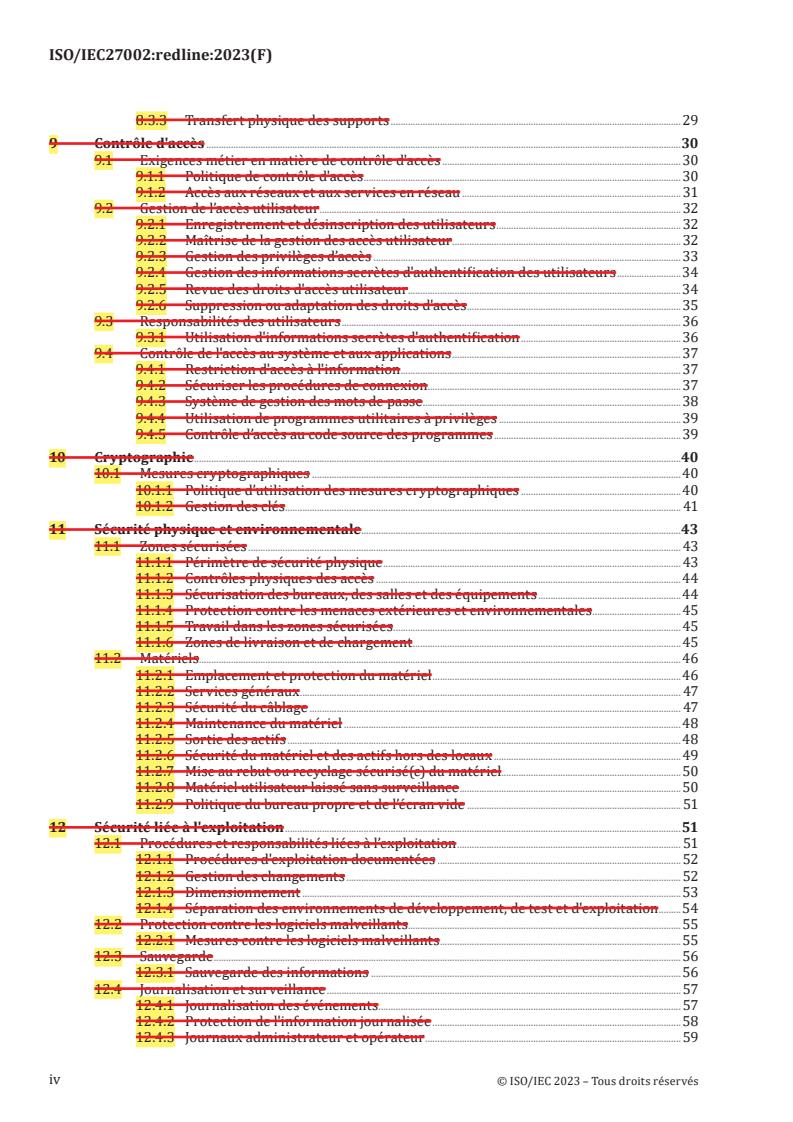

9 Access control.76

9.1 Business requirements of access control .76

9.1.1 Access control policy .76

9.1.2 Access to networks and network services . 77

9.2 User access management . 78

9.2.1 User registration and de-registration . 78

9.2.2 User access provisioning. 78

9.2.3 Management of privileged access rights . 79

9.2.4 Management of secret authentication information of users . 80

9.2.5 Review of user access rights . 80

9.2.6 Removal or adjustment of access rights . 81

9.3 User responsibilities . 81

9.3.1 Use of secret authentication information. 81

9.4 System and application access control . 82

9.4.1 Information access restriction . 82

9.4.2 Secure log-on procedures . 83

9.4.3 Password management system . 84

9.4.4 Use of privileged utility programs . 84

9.4.5 Access control to program source code . 85

10 6 Cryptography People controls .85

6.1 Screening . 85

6.2 Terms and conditions of employment . 87

6.3 Information security awareness, education and training . 88

6.4 Disciplinary process . 89

6.5 Responsibilities after termination or change of employment . 90

iv

© ISO/IEC 2022 – All rights reserved

ISO/IEC 27002:redline:2022(E)

6.6 Confidentiality or non-disclosure agreements . 91

10.1 6.7 Cryptographic controls Remote working . 92

10.1.1 Policy on the use of cryptographic controls . 92

10.1.2 Key management . 93

6.8 Information security event reporting. 96

11 7 Physical and environmental security controls .97

11.1 7.1 Secure areas Physical security perimeters . 97

11.1.1 Physical security perimeter . 97

11.1.2 Physical entry controls . 98

11.1.3 Securing offices, rooms and facilities . 98

11.1.4 Protecting against external and environmental threats . 99

11.1.5 Working in secure areas . 99

11.1.6 Delivery and loading areas . 99

7.2 Physical entry .101

7.3 Securing offices, rooms and facilities .102

7.4 Physical security monitoring .103

7.5 Protecting against physical and environmental threats .104

7.6 Working in secure areas .105

7.7 Clear desk and clear screen .106

7.8 Equipment siting and protection .107

7.9 Security of assets off-premises .108

7.10 Storage media .109

7.11 Supporting utilities .110

7.12 Cabling security .111

7.13 Equipment maintenance .112

11.2 7.14 Equipment Secure disposal or re-use of equipment .113

11.2.1 Equipment siting and protection .113

11.2.2 Supporting utilities .113

11.2.3 Cabling security . 114

11.2.4 Equipment maintenance .114

11.2.5 Removal of assets .115

11.2.6 Security of equipment and assets off-premises .115

11.2.7 Secure disposal or re-use of equipment .116

11.2.8 Unattended user equipment .117

11.2.9 Clear desk and clear screen policy .117

12 8 Operations security Technological controls . 119

8.1 User endpoint devices .119

8.2 Privileged access rights . .121

8.3 Information access restriction .122

8.4 Access to source code .124

8.5 Secure authentication .125

12.1 8.6 Operational procedures and responsibilities Capacity management .127

12.1.1 Documented operating procedures .127

12.1.2 Change management .127

12.1.3 Capacity management .128

12.1.4 Separation of development, testing and operational environments .129

12.2 8.7 Protection from against malware .131

12.2.1 Controls against malware .131

8.8 Management of technical vulnerabilities .134

8.9 Configuration management .137

8.10 Information deletion .139

8.11 Data masking . .140

8.12 Data leakage prevention .142

12.3 8.13 Backup Information backup. 143

12.3.1 Information backup .143

8.14 Redundancy of information processing facilities .145

12.4 8.15 Logging and monitoring .146

v

© ISO/IEC 2022 – All rights reserved

ISO/IEC 27002:redline:2022(E)

12.4.1 Event logging .146

12.4.2 Protection of log information . 147

12.4.3 Administrator and operator logs .148

12.4.4 Clock synchronisation . .148

8.16 Monitoring activities .151

8.17 Clock synchronization .153

8.18 Use of privileged utility programs .154

12.5 8.19 Control of operational software Installation of software on operational systems .154

12.5.1 Installation of software on operational systems .155

8.20 Networks security .157

8.21 Security of network services .158

8.22 Segregation of networks .159

8.23 Web filtering .160

8.24 Use of cryptography .161

8.25 Secure development life cycle .163

8.26 Application security requirements .164

12.6 8.27 Technical vulnerability management Secure system architecture and

engineering principles .166

12.6.1 Management of technical vulnerabilities .166

12.6.2 Restrictions on software installation .167

8.28 Secure coding .169

8.29 Security testing in development and acceptance .172

8.30 Outsourced development .173

8.31 Separation of development, test and production environments . 174

8.32 Change management.176

8.33 Test information .177

12.7 8.34 Information systems audit considerations Protection of information systems

during audit testing .177

12.7.1 Information systems audit controls .178

13 Communications security . 179

13.1 Network security management .179

13.1.1 Network controls .179

13.1.2 Security of network services .179

13.1.3 Segregation in networks .180

13.2 Information transfer .181

13.2.1 Information transfer policies and procedures .181

13.2.2 Agreements on information transfer .182

13.2.3 Electronic messaging .183

13.2.4 Confidentiality or non-disclosure agreements .183

14 System acquisition, development and maintenance .184

14.1 Security requirements of information systems .184

14.1.1 Information security requirements analysis and specification .184

14.1.2 Securing application services on public networks .185

14.1.3 Protecting application services transactions .186

14.2 Security in development and support processes .187

14.2.1 Secure development policy .187

14.2.2 System change control procedures .188

14.2.3 Technical review of applications after operating platform changes .189

14.2.4 Restrictions on changes to software packages .189

14.2.5 Secure system engineering principles .189

14.2.6 Secure development environment.190

14.2.7 Outsourced development . 191

14.2.8 System security testing .191

14.2.9 System acceptance testing .192

14.3 Test data .192

14.3.1 Protection of test data .192

vi

© ISO/IEC 2022 – All rights reserved

ISO/IEC 27002:redline:2022(E)

15 Supplier relationships . 192

15.1 Information security in supplier relationships .192

15.1.1 Information security policy for supplier relationships .193

15.1.2 Addressing security within supplier agreements .194

15.1.3 Information and communication technology supply chain .195

15.2 Supplier service delivery management .196

15.2.1 Monitoring and review of supplier services .196

15.2.2 Managing changes to supplier services .197

16 Information security incident management . 197

16.1 Management of information security incidents and improvements.197

16.1.1 Responsibilities and procedures .197

16.1.2 Reporting information security events .198

16.1.3 Reporting information security weaknesses .199

16.1.4 Assessment of and decision on information security events .199

16.1.5 Response to information security incidents .200

16.1.6 Learning from information security incidents .200

16.1.7 Collection of evidence .201

17 Information security aspects of business continuity management . 202

17.1 Information security continuity .202

17.1.1 Planning information security continuity .202

17.1.2 Implementing information security continuity .202

17.1.3 Verify, review and evaluate information security continuity .203

17.2 Redundancies .204

17.2.1 Availability of information processing facilities .204

18 Compliance .204

18.1 Compliance with legal and contractual requirements .204

18.1.1 Identification of applicable legislation and contractual requirements .204

18.1.2 Intellectual property rights .204

18.1.3 Protection of records . .205

18.1.4 Privacy and protection of personally identifiable information .206

18.1.5 Regulation of cryptographic controls .207

18.2 Information security reviews .207

18.2.1 Independent review of information security .207

18.2.2 Compliance with security policies and standards .208

18.2.3 Technical compliance review .208

Annex A (informative) Using attributes . 210

Annex B (informative) Correspondence of ISO/IEC 27002:2022 (this document) with

ISO/IEC 27002:2013 . 221

Bibliography . 228

vii

© ISO/IEC 2022 – All rights reserved

ISO/IEC 27002:redline:2022(E)

Foreword

ISO (the International Organization for Standardization) and IEC (the International Electrotechnical

Commission) form the specialized system for worldwide standardization. National bodies that are

members of ISO or IEC participate in the development of International Standards through technical

committees established by the respective organization to deal with particular fields of technical

activity. ISO and IEC technical committees collaborate in fields of mutual interest. Other international

organizations, governmental and non-governmental, in liaison with ISO and IEC, also take part in the

work. In the field of information technology, ISO and IEC have established a joint technical committee,

ISO/IEC JTC 1.

International Standards areThe procedures used to develop this document and those intended for its

further maintenance are described in the ISO/IEC Directives, Part 1. In particular, the different approval

criteria needed for the different types of document should be noted. This document was drafted in

accordance with the rules given ineditorial rules of the ISO/IEC Directives, Part 2 (see www .iso .org/

directives or www .iec .ch/ members _experts/ refdocs 2).

ISO/IEC 27002 was prepared by Joint Technical Committee ISO/IEC JTC 1, Information technology,

Subcommittee SC 27, IT Security techniques.

Attention is drawn to the possibility that some of the elements of this document may be the subject

of patent rights. ISO and IEC shall not be held responsible for identifying any or all such patent

rights. Details of any patent rights identified during the development of the document will be in the

Introduction and/or on the ISO list of patent declarations received (see www .iso .org/ patents) or the IEC

list of patent declarations received (see patents.iec.ch).

Any trade name used in this document is information given for the convenience of users and does not

constitute an endorsement.

For an explanation of the voluntary nature of standards, the meaning of ISO specific terms and

expressions related to conformity assessment, as well as information about ISO’s adherence to the

World Trade Organization (WTO) principles in the Technical Barriers to Trade (TBT) see www .iso .org/

iso/ foreword .html. In the IEC, see www .iec .ch/ understanding -standards.

’This document was prepared by Joint Technical Committee ISO/IEC JTC 1, Information technology,

Subcommittee SC 27, Information security, cybersecurity and privacy protection.

third edition cancels and replaces the firstsecond edition (ISO/IEC 27002:20052013), which

This second

has been technically and structurally revised.revised. It also incorporates the Technical Corrigenda

ISO/IEC 27002:2013/Cor. 1:2014 and ISO/IEC 27002:2013/Cor. 2:2015.

The main changes are as follows:

— the title has been modified;

— the structure of the document has been changed, presenting the controls using a simple taxonomy

and associated attributes;

— some controls have been merged, some deleted and several new controls have been introduced. The

complete correspondence can be found in Annex B.

Any feedback or questions on this document should be directed to the user’s national standards body. A

complete listing of these bodies can be found at www .iso .org/ members .html and www .iec .ch/ national

-committees.

viii

© ISO/IEC 2022 – All rights reserved

ISO/IEC 27002:redline:2022(E)

0 Introduction

0.1 Background and context

This International Standarddocument is designed for organizations to useof all types and sizes. It is

to be used as a reference for selecting controls within the process of implementing an Information

Security Management Systemdetermining and implementing controls for information security risk

[10]

treatment in an information security management system (ISMS) based on ISO/IEC 27001 or. It

can also be used as a guidance document for organizations determining and implementing commonly

accepted information security controls. This standard is alsoFurthermore, this document is intended

...

ISO/IEC JTC 1/SC 27

Date : 2022-0210

Version corrigée : 2022-03

ISO IEC 27002:2022 (F)

ISO/IEC JTC 1/SC 27

Secrétariat : DIN

Sécurité de l'information, cybersécurité et protection de la vie privée — Moyens

de maîtrise de l'information

Information security, cybersecurity and privacy protection — Information security

controls

ICS : 35.030

Type du document: Norme internationale

Sous-type du document:

Stade du document: (60) Publication

Langue du document: F

Type du document: Norme internationale

Sous-type du document:

Stade du document: (60) Publication

Langue du document: F

DOCUMENT PROTÉGÉ PAR COPYRIGHT

© ISO 2022

Tous droits réservés. Sauf prescription différente ou nécessité dans le contexte de sa mise en œuvre,

aucune partie de cette publication ne peut être reproduite ni utilisée sous quelque forme que ce soit

et par aucun procédé, électronique ou mécanique, y compris la photocopie, l’affichage sur l’Internet

ou sur un Intranet, sans autorisation écrite préalable. Les demandes d’autorisation peuvent être

adressées à l’ISO à l’adresse ci-après ou au comité membre de l’ISO dans le pays du demandeur.

ISO copyright office

CP 401 •• Ch. de Blandonnet 8

CH-1214 Vernier, Genève

Tél. :.: + 41 22 749 01 11

Fax : + 41 22 749 09 47

E-mail : copyright@iso.org

Web : www.iso.org

Publié en Suisse

ii © ISO/IEC 2022 – Tous droits réservés

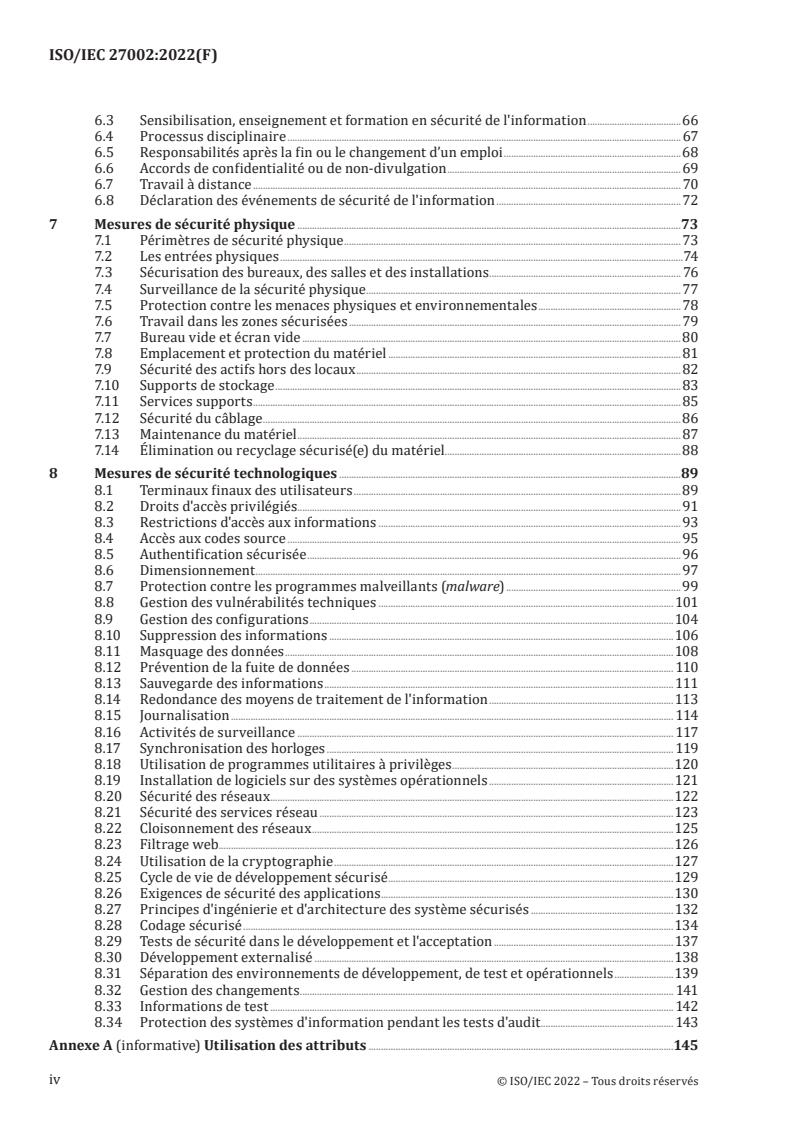

Sommaire

Avant-propos . vi

Introduction . viii

1 Domaine d'application . 1

2 Références normatives . 1

3 Termes, définitions et abréviations . 1

3.1 Termes et définitions . 1

3.2 Abréviations . 7

4 Structure du présent document . 9

4.1 Articles . 9

4.2 Thèmes et attributs . 9

4.3 Structure des moyens de maîtrise . 11

5 Moyens de maîtrise organisationnels . 11

5.1 Politiques de sécurité de l'information . 11

5.2 Fonctions et responsabilités liées à la sécurité de l'information . 14

5.3 Séparation des tâches . 15

5.4 Responsabilités de la direction . 16

5.5 Contacts avec les autorités . 17

5.6 Contacts avec des groupes d’intérêt spécifiques . 18

5.7 Renseignements sur les menaces . 19

5.8 Sécurité de l'information dans la gestion de projet . 21

5.9 Inventaire des informations et autres actifs associés . 23

5.10 Utilisation correcte des informations et autres actifs associés . 25

5.11 Restitution des actifs . 26

5.12 Classification des informations . 27

5.13 Marquage des informations . 29

5.14 Transfert des informations. 30

5.15 Contrôle d'accès . 33

5.16 Gestion des identités . 36

5.17 Informations d'authentification . 37

5.18 Droits d'accès . 39

5.19 Sécurité de l'information dans les relations avec les fournisseurs . 41

5.20 La sécurité de l'information dans les accords conclus avec les fournisseurs . 44

5.21 Gestion de la sécurité de l'information dans la chaîne d'approvisionnement TIC . 46

5.22 Surveillance, révision et gestion des changements des services fournisseurs . 49

5.23 Sécurité de l'information dans l'utilisation de services en nuage . 51

5.24 Planification et préparation de la gestion des incidents liés à la sécurité de

l'information . 53

5.25 Évaluation des événements liés à la sécurité de l'information et prise de décision . 55

5.26 Réponse aux incidents liés à la sécurité de l'information . 56

5.27 Tirer des enseignements des incidents liés à la sécurité de l'information . 57

5.28 Collecte des preuves . 58

5.29 Sécurité de l'information pendant une perturbation . 59

5.30 Préparation des TIC pour la continuité d'activité . 60

5.31 Exigences légales, statutaires, réglementaires et contractuelles . 61

5.32 Droits de propriété intellectuelle . 63

5.33 Protection des documents d'activité . 65

© ISO/IEC 2022 – Tous droits réservés iii

5.34 Protection de la vie privée et des DCP . 67

5.35 Révision indépendante de la sécurité de l'information . 68

5.36 Conformité aux politiques, règles et normes de sécurité de l'information . 69

5.37 Procédures d'exploitation documentées . 70

6 Moyens de maîtrise applicables aux personnes . 71

6.1 Sélection des candidats . 71

6.2 Termes et conditions du contrat de travail . 73

6.3 Sensibilisation, enseignement et formation en sécurité de l'information . 74

6.4 Processus disciplinaire . 76

6.5 Responsabilités après la fin ou le changement d’un emploi . 77

6.6 Accords de confidentialité ou de non-divulgation . 78

6.7 Travail à distance . 79

6.8 Déclaration des événements liés à la sécurité de l'information . 81

7 Moyens de maîtrise physique . 82

7.1 Périmètres de sécurité physique . 82

7.2 Les entrées physiques . 83

7.3 Sécurisation des bureaux, des salles et des installations . 86

7.4 Surveillance de la sécurité physique . 86

7.5 Protection contre les menaces physiques et environnementales . 88

7.6 Travail dans les zones sécurisées . 89

7.7 Bureau vide et écran vide . 90

7.8 Emplacement et protection du matériel . 91

7.9 Sécurité des actifs hors des locaux . 92

7.10 Supports de stockage . 93

7.11 Services supports . 95

7.12 Sécurité du câblage . 96

7.13 Maintenance du matériel . 97

7.14 Élimination ou recyclage sécurisé(e) du matériel . 98

8 Moyens de maîtrise technologiques . 100

8.1 Terminaux utilisateurs . 100

8.2 Droits d'accès privilégiés . 103

8.3 Restrictions d'accès aux informations . 104

8.4 Accès aux codes source . 107

8.5 Authentification sécurisée . 108

8.6 Dimensionnement . 110

8.7 Protection contre les programmes malveillants (malware) . 111

8.8 Gestion des vulnérabilités techniques . 113

8.9 Gestion des configurations . 117

8.10 Suppression des informations . 120

8.11 Masquage des données . 121

8.12 Prévention la fuite de données . 123

8.13 Sauvegarde des informations . 125

8.14 Redondance des moyens de traitement de l'information . 127

8.15 Journalisation . 128

8.16 Activités de surveillance . 132

8.17 Synchronisation des horloges . 134

8.18 Utilisation de programmes utilitaires à privilèges . 135

8.19 Installation de logiciels sur des systèmes opérationnels . 136

8.20 Sécurité des réseaux . 138

8.21 Sécurité des services réseau . 139

iv © ISO/IEC 2022 – Tous droits réservés

8.22 Cloisonnement des réseaux . 141

8.23 Filtrage web . 142

8.24 Utilisation de la cryptographie . 143

8.25 Cycle de vie de développement sécurisé. 145

8.26 Exigences de sécurité des applications . 146

8.27 Principes d'ingénierie et d'architecture des système sécurisés . 149

8.28 Codage sécurisé . 151

8.29 Tests de sécurité dans le développement et l'acceptation . 155

8.30 Développement externalisé . 156

8.31 Séparation des environnements de développement, de test et opérationnels . 157

8.32 Gestion des changements . 159

8.33 Informations de test . 161

8.34 Protection des systèmes d'information pendant les tests d'audit . 162

Annexe A (informative) Utilisation des attributs . 164

Annexe B (informative) Correspondance de l’ISO/IEC 27002:2022 (le présent document) avec

l'ISO/IEC 27002:2013 . 175

Bibliographie. 185

Avant-propos . viii

Introduction . xi

1 Domaine d'application . 1

2 Références normatives . 1

3 Termes, définitions et abréviations . 1

3.1 Termes et définitions . 1

3.2 Abréviations . 6

4 Structure du présent document . 8

4.1 Articles . 8

4.2 Thèmes et attributs . 9

4.3 Structure des moyens de maîtrise . 10

5 Moyens de maîtrise organisationnels . 11

5.1 Politiques de sécurité de l'information . 11

5.2 Fonctions et responsabilités liées à la sécurité de l'information . 14

5.3 Séparation des tâches . 15

5.4 Responsabilités de la direction . 16

5.5 Contacts avec les autorités . 17

5.6 Contacts avec des groupes d’intérêt spécifiques . 18

5.7 Renseignements sur les menaces . 19

5.8 Sécurité de l'information dans la gestion de projet . 21

5.9 Inventaire des informations et autres actifs associés . 23

5.10 Utilisation correcte des informations et autres actifs associés . 25

5.11 Restitution des actifs . 26

5.12 Classification des informations . 27

5.13 Marquage des informations . 29

5.14 Transfert des informations. 31

5.15 Contrôle d'accès . 34

5.16 Gestion des identités . 36

© ISO/IEC 2022 – Tous droits réservés v

5.17 Informations d'authentification . 38

5.18 Droits d'accès . 40

5.19 Sécurité de l'information dans les relations avec les fournisseurs . 42

5.20 La sécurité de l'information dans les accords conclus avec les fournisseurs . 45

5.21 Gestion de la sécurité de l'information dans la chaîne d'approvisionnement TIC . 47

5.22 Surveillance, révision et gestion des changements des services fournisseurs . 50

5.23 Sécurité de l'information dans l'utilisation de services en nuage . 52

5.24 Planification et préparation de la gestion des incidents liés à la sécurité de

l'information . 55

5.25 Évaluation des événements liés à la sécurité de l'information et prise de décision . 57

5.26 Réponse aux incidents liés à la sécurité de l'information . 58

5.27 Tirer des enseignements des incidents liés à la sécurité de l'information . 59

5.28 Collecte des preuves . 60

5.29 Sécurité de l'information pendant une perturbation . 61

5.30 Préparation des TIC pour la continuité d'activité . 62

5.31 Exigences légales, statutaires, réglementaires et contractuelles . 63

5.32 Droits de propriété intellectuelle . 65

5.33 Protection des documents d'activité . 67

5.34 Protection de la vie privée et des DCP . 69

5.35 Révision indépendante de la sécurité de l'information . 70

5.36 Conformité aux politiques, règles et normes de sécurité de l'information . 71

5.37 Procédures d'exploitation documentées . 72

6 Moyens de maîtrise applicables aux personnes . 74

6.1 Sélection des candidats . 74

6.2 Termes et conditions du contrat de travail . 76

6.3 Sensibilisation, enseignement et formation en sécurité de l'information . 77

6.4 Processus disciplinaire . 79

6.5 Responsabilités après la fin ou le changement d’un emploi . 80

6.6 Accords de confidentialité ou de non-divulgation . 81

6.7 Travail à distance . 82

6.8 Déclaration des événements liés à la sécurité de l'information . 85

7 Moyens de maîtrise physique . 86

7.1 Périmètres de sécurité physique . 86

7.2 Les entrées physiques . 87

7.3 Sécurisation des bureaux, des salles et des installations . 89

7.4 Surveillance de la sécurité physique . 90

7.5 Protection contre les menaces physiques et environnementales . 91

7.6 Travail dans les zones sécurisées . 93

7.7 Bureau vide et écran vide . 94

7.8 Emplacement et protection du matériel . 95

7.9 Sécurité des actifs hors des locaux . 96

7.10 Supports de stockage . 97

7.11 Services supports . 99

7.12 Sécurité du câblage . 101

7.13 Maintenance du matériel . 102

7.14 Élimination ou recyclage sécurisé(e) du matériel . 103

8 Moyens de maîtrise technologiques . 104

8.1 Terminaux utilisateurs . 104

8.2 Droits d'accès privilégiés . 107

8.3 Restrictions d'accès aux informations . 109

vi © ISO/IEC 2022 – Tous droits réservés

8.4 Accès aux codes source . 111

8.5 Authentification sécurisée . 112

8.6 Dimensionnement . 114

8.7 Protection contre les programmes malveillants (malware) . 116

8.8 Gestion des vulnérabilités techniques . 118

8.9 Gestion des configurations . 122

8.10 Suppression des informations . 125

8.11 Masquage des données . 127

8.12 Prévention la fuite de données . 129

8.13 Sauvegarde des informations . 131

8.14 Redondance des moyens de traitement de l'information . 132

8.15 Journalisation . 134

8.16 Activités de surveillance . 137

8.17 Synchronisation des horloges . 140

8.18 Utilisation de programmes utilitaires à privilèges . 141

8.19 Installation de logiciels sur des systèmes opérationnels . 142

8.20 Sécurité des réseaux. 144

8.21 Sécurité des services réseau . 146

8.22 Cloisonnement des réseaux . 147

8.23 Filtrage web . 148

8.24 Utilisation de la cryptographie . 149

8.25 Cycle de vie de développement sécurisé. 152

8.26 Exigences de sécurité des applications . 153

8.27 Principes d'ingénierie et d'architecture des système sécurisés . 156

8.28 Codage sécurisé . 158

8.29 Tests de sécurité dans le développement et l'acceptation . 162

8.30 Développement externalisé . 163

8.31 Séparation des environnements de développement, de test et opérationnels . 164

8.32 Gestion des changements . 167

8.33 Informations de test . 168

8.34 Protection des systèmes d'information pendant les tests d'audit . 169

Annexe A (informative) Utilisation des attributs . 171

Annexe B (informative) Correspondance de l’ISO/IEC 27002:2022 (le présent document) avec

l'ISO/IEC 27002:2013 . 183

Bibliographie. 193

© ISO/IEC 2022 – Tous droits réservés vii

Avant-propos

L'ISO (Organisation internationale de normalisation) et l'IECl’IEC (Commission électrotechnique

internationale) forment le système spécialisé de la normalisation mondiale. Les organismes nationaux

membres de l'ISO ou de l'IECl’IEC participent au développement de Normes Internationalesinternationales

par l'intermédiaire des comités techniques créés par l'organisation concernée afin de s'occuper des

domaines particuliers de l'activité technique. Les comités techniques de l'ISO et de l'IECl’IEC collaborent

dans des domaines d'intérêt commun. D'autres organisations internationales, gouvernementales et non

gouvernementales, en liaison avec l'ISO et l'IECl’IEC, participent également aux travaux.

Les procédures utilisées pour élaborer le présent document et celles destinées à sa mise à jour sont décrites

dans les Directives ISO/IEC, Partie 1. Il convient, en particulier de prendre note des différents critères

d'approbation requis pour les différents types de documents ISO. Le présent document a été rédigé

conformément aux règles de rédaction données dans les Directives ISO/IEC, Partie 2 (voir

www.iso.org/directiveswww.iso.org/directives ou www.iec.ch/members_experts/refdocs).

L'attention est attirée sur le fait que certains des éléments du présent document peuvent faire l'objet de

droits de propriété intellectuelle ou de droits analogues. L'ISO et l'IECl’IEC ne sauraient être tenues pour

responsables de ne pas avoir identifié de tels droits de propriété et averti de leur existence. Les détails

concernant les références aux droits de propriété intellectuelle ou autres droits analogues identifiés lors de

l'élaboration du document sont indiqués dans l'Introduction et/ou dans la liste des déclarations de brevets

reçues par l'ISO (voir www.iso.org/brevetswww.iso.org/brevets) ou dans la liste des déclarations de

brevets reçues par l'IEC (voir patents.iec.chhttps://patents.iec.ch).

Les appellations commerciales éventuellement mentionnées dans le présent document sont données pour

information, par souci de commodité, à l'intentionl’intention des utilisateurs et ne sauraient constituer un

engagement.

Pour une explication de la nature volontaire des normes, la signification des termes et expressions

spécifiques de l'ISO liés à l'évaluation de la conformité, ou pour toute information au sujet de l'adhésion de

l'ISO aux principes de l'Organisationl’Organisation mondiale du commerce (OMC) concernant les obstacles

techniques au commerce (OTC), voir le lien suivant : www.iso.org/iso/fr/avant-

proposwww.iso.org/iso/avant-propos. Pour l'IEC, voir www.iec.ch/understanding-standards.

Le présent document a été élaboré par le comité technique mixte ISO/IEC JTC 1, Technologies de

l'information, sous-comité SC 27, Sécurité de l'information, cybersécurité et protection de la vie privée.

Cette troisième édition annule et remplace la deuxième édition (ISO/IEC 27002:2013)), qui a fait l'objet

d'unel’objet d’une révision technique. Elle contientincorpore également les rectificatifsRectificatifs

techniques ISO/IEC 27002:2013/Cor. 1:2014 et ISO/IEC 27002:2013/Cor. 2:2015.

Les principales modifications sont les suivantes :

— le titre a été modifié ;

— la structure du document a été modifiée, présentant les moyens de maîtrise avec une taxonomie simple

et des attributs associés ;

— certains moyens de maîtrise ont été fusionnés, d'autres ont été supprimés, et plusieurs nouveaux

moyens de maîtrise ont été ajoutés. La correspondance complète se trouve à l'Annexe B.

viii © ISO/IEC 2022 – Tous droits réservés

© ISO/IEC 2022 – Tous droits réservés ix

La présente version corrigéefrançaise de l'ISO/IEC 27002:2022 comprend les corrections suivantes :

— les hyperliens qui ne fonctionnaient pas dans l'ensemble du document ont été restaurés ;

— danscorrespond à la version anglaise publiée le tableau introductif en 5.222022-02 et danscorrigé le

Tableau A.1 (ligne 5.22), « #Assurance_de_sécurité_de_l'information » a été déplacé de la colonne intitulée

« Domaines de sécurité » vers la colonne intitulée « Capacités opérationnelles ».2022-03.

Il convient que l'utilisateurl’utilisateur adresse tout retour d'informationd’information ou toute question

concernant le présent document à l'organismel’organisme national de normalisation de son pays. Une liste

exhaustive desdits organismes se trouve aux adressesà l’adresse

www.iso.org/fr/members.htmlwww.iso.org/members.html et www.iec.ch/national-committees.

x © ISO/IEC 2022 – Tous droits réservés

Introduction

0.1 Historique et contexte

Le présent document a été conçu à l'intention des organisations de tous types et de toutes dimensions. Il est

à utiliser comme document de référence pour déterminer et mettre en œuvre des moyens de maîtrise pour

le traitement des risques liés à la sécurité de l'information dans un système de management de la sécurité

de l'information (SMSI) basé sur l'ISO/IEC 27001. Il peut également être utilisé comme guide de bonnes

pratiques pour les organisations qui déterminent et mettent en œuvre les moyens de maîtrise de

l'information communément admis. De plus, le présent document a pour objet d'être utilisé lors de

l’élaboration des lignes directrices de gestion de la sécurité de l'information spécifiques aux organisations

et aux industries, en tenant compte de leur(s) environnement(s) spécifique(s) de risques liés à la sécurité

de l'information. Des moyens de maîtrise organisationnels ou spécifiques à l'environnement autres que ceux

qui figurent dans le présent document peuvent, si nécessaire, être déterminés par le biais de l’appréciation

du risque.

Des organisations de tous types et de toutes dimensions (y compris du secteur public et du secteur privé, à